Mạng lưới Midnight là một giao thức blockchain bảo vệ quyền riêng tư được xây dựng như một chuỗi đối tác của Cardano. Luận điểm kiến trúc cốt lõi của nó là tiện ích blockchain — hợp đồng thông minh, tài chính phi tập trung, xác minh danh tính, tuân thủ quy định — nên có thể đạt được hoàn toàn mà không cần tiết lộ bất kỳ dữ liệu riêng tư nào của các tương tác đó.

Tài liệu này cung cấp một đánh giá kỹ thuật toàn diện về cách Midnight đạt được luận điểm đó: từ các nền tảng toán học của các hệ thống chứng minh Không-Kiến thức của nó, qua thiết kế ngôn ngữ hợp đồng thông minh Compact của nó, đến cơ chế của mô hình trạng thái sổ cái kép, tích hợp đồng thuận và chuỗi công cụ phát triển.

2. Các Nền tảng Mật mã

2.1 Chứng minh Không Kiến thức: Mô hình chính thức

Một hệ thống Chứng minh Không Kiến thức là một bộ (P, V) trong đó P là Người chứng minh thời gian đa thức ngẫu nhiên và V là Người xác minh thời gian đa thức ngẫu nhiên. Đối với một ngôn ngữ L và một quan hệ NP R sao cho L = {x | ∃w: R(x,w) = 1}, một hệ thống chứng minh ZK thỏa mãn:

• Độ hoàn chỉnh: Đối với tất cả (x, w) ∈ R, Pr[V(x, π) = 1 | π ← P(x, w)] = 1

• Độ tin cậy: Đối với tất cả x ∉ L và tất cả các người chứng minh gian lận P*, Pr[V(x, π) = 1 | π ← P*(x)] ≤ ε (không đáng kể)

• Không Kiến thức: ∃ một trình mô phỏng S sao cho đối với tất cả (x, w) ∈ R, đầu ra của S(x) là không thể phân biệt về mặt tính toán so với đầu ra của V tương tác với P(x, w)

Midnight triển khai các hệ thống chứng minh ZK không tương tác (NIZKs), nơi tương tác được gộp lại thành một chuỗi chứng minh duy nhất π bằng cách sử dụng quy tắc Fiat-Shamir trong Mô hình Oracle Ngẫu nhiên, hoặc các chuỗi tham chiếu có cấu trúc (SRS) trong mô hình Chuỗi Tham chiếu Chung.

2.2 Các Mạch Số học và R1CS

Tất cả các phép toán trong hợp đồng thông minh của Midnight được biên dịch thành Hệ thống Ràng buộc Rank-1 (R1CS). Một phiên bản R1CS bao gồm ba ma trận (A, B, C) trên một trường hữu hạn F_p và một vector nhân chứng w sao cho:

(A · w) ○ (B · w) = C · w (Sản phẩm Hadamard trên F_p)

Nhân chứng w mã hóa cả đầu vào công khai x và các giá trị nhân chứng riêng tư. Người chứng minh chứng minh kiến thức về một w thỏa mãn mà không tiết lộ các thành phần riêng tư. Đại diện đại số này là cầu nối giữa mã hợp đồng Compact cấp cao và cơ chế chứng minh ZK.

Đối với một hợp đồng Midnight với n đầu vào riêng tư và m cổng ràng buộc, R1CS có kích thước O(m) × O(n + m). Việc biên dịch mạch từ mã nguồn Compact sang R1CS được thực hiện bởi quy trình biên dịch Midnight, quy trình này áp dụng giảm thiểu ràng buộc, loại bỏ biểu thức con chung, và tối ưu hóa theo trường.

2.3 Hệ thống Chứng minh Groth16

Đối với phần lớn các chứng minh giao dịch của Midnight, giao thức sử dụng Groth16 zk-SNARK — chứng minh SNARK hiệu quả nhất về kích thước chứng minh hiện đang được triển khai ở quy mô lớn. Được given một phiên bản R1CS, Groth16 tạo ra một chứng minh π = (A, B, C) ∈ G1 × G2 × G1 (trên đường cong BLS12-381) có kích thước không đổi: chính xác 192 byte bất kể độ phức tạp của mạch.

Xác minh giảm thành ba kiểm tra ghép trên BLS12-381:

e(A, B) = e(α, β) · e(Σ aᵢ·uᵢ(τ), γ) · e(C, δ)

Nơi (α, β, γ, δ, τ) là các yếu tố của Chuỗi Tham chiếu Cấu trúc được tạo ra trong buổi lễ cài đặt đáng tin cậy. Cài đặt của Midnight sử dụng một buổi lễ tính toán đa bên Powers-of-Tau (MPC) liên quan đến hàng trăm người đóng góp độc lập, đảm bảo rằng chất thải độc hại τ bị phá hủy miễn là ít nhất một người tham gia là trung thực.

GHI CHÚ BẢO MẬT Groth16 là cụ thể cho mạch: một SRS riêng biệt là cần thiết cho mỗi mạch. Điều này có nghĩa là mỗi loại hợp đồng thông minh Midnight yêu cầu cài đặt đáng tin cậy riêng. Giao thức giảm thiểu điều này thông qua một cài đặt chung tiếp theo là chuyên môn hóa theo từng mạch bằng cách sử dụng giao thức tiểu lễ Groth16.

2.4 PLONK và Cài đặt Chung

Đối với các hợp đồng thông minh yêu cầu nhiều tính linh hoạt hơn hoặc nơi cài đặt cụ thể của mạch không thực tiễn, Midnight hỗ trợ hệ thống chứng minh PLONK. PLONK sử dụng một SRS chung và có thể cập nhật: một cài đặt đáng tin cậy duy nhất hỗ trợ các mạch có bất kỳ kích thước nào cho đến một giới hạn bậc tối đa, loại bỏ nhu cầu về các buổi lễ theo mạch.

PLONK mã hóa phép toán như một tập hợp các đồng nhất đa thức trên một nhóm con nhân H ⊂ F_p* có thứ tự n (số lượng cổng). Phương trình ràng buộc chính là:

q_L(X)·a(X) + q_R(X)·b(X) + q_O(X)·c(X) + q_M(X)·a(X)·b(X) + q_C(X) = 0 mod Z_H(X)

Nơi q_L, q_R, q_O, q_M, q_C là các đa thức chọn lọc mã hóa các loại cổng, và a, b, c là các đa thức dây mã hóa nhân chứng. Người xác minh kiểm tra danh tính này bằng cách sử dụng một cam kết phần tử nhóm duy nhất và một chứng minh mở đa thức, giữ cho chi phí xác minh dưới tuyến tính.

2.5 STARKs cho Sự sẵn sàng sau Lượng tử

Bản đồ của Midnight bao gồm hỗ trợ bản địa cho zk-STARKs (Các lập luận minh bạch có thể mở rộng về kiến thức) cho các trường hợp sử dụng yêu cầu bảo mật sau lượng tử. Không giống như SNARKs, STARKs chỉ dựa vào các hàm băm kháng va chạm — cụ thể là FRI (Chứng minh Oracle tương tác Reed-Solomon nhanh) — và không yêu cầu cài đặt đáng tin cậy. Sự đánh đổi là kích thước chứng minh lớn hơn (từ hàng chục đến hàng trăm kilobyte so với 192 byte cho Groth16), điều mà Midnight giải quyết thông qua việc hợp thành chứng minh đệ quy và tổng hợp chứng minh.

3. Mô hình Trạng thái Sổ cái Đôi

3.1 Tổng quan Kiến trúc

Tính năng kiến trúc đáng chú ý nhất của Midnight là thiết kế sổ cái đôi của nó, phân chia rõ ràng trạng thái blockchain thành hai thành phần vuông góc:

Thành phần Mô tả

Sổ cái công khai Lưu trữ các cam kết chứng minh ZK, nullifiers, các bản mã ghi chú được mã hóa, và biên lai chứng minh đã được xác minh. Hoàn toàn có thể thấy đối với tất cả các bên tham gia mạng.

Sổ cái riêng tư Chỉ tồn tại trong sự giám hộ của từng người dùng. Chứa dữ liệu giao dịch dạng văn bản thuần, trạng thái hợp đồng riêng tư và tài liệu nhân chứng. Không bao giờ được truyền tải đến mạng.

Sơ đồ Cam kết Cam kết Pedersen Com(v, r) = v·G + r·H ràng buộc các giá trị riêng tư với các cam kết công khai mà không tiết lộ v.

Tập hợp Nullifier Một tập hợp công khai của các nullifiers ghi chú đã chi tiêu ngăn chặn việc chi tiêu hai lần mà không liên kết đến ghi chú gốc hoặc chủ sở hữu của nó.

Mã hóa Ghi chú Các đầu ra giao dịch được mã hóa bằng khóa công khai của người nhận (Diffie-Hellman trên đường cong Jubjub), cho phép phát hiện người nhận mà không cần văn bản thuần trên chuỗi.

3.2 Ghi chú UTXO và Bể bảo vệ

Tài sản riêng tư trong Midnight được đại diện dưới dạng ghi chú — các cấu trúc dữ liệu giống như UTXO trong Bitcoin hoặc Cardano, nhưng được mã hóa và lưu trữ dưới dạng cam kết trong một cây Merkle. Một ghi chú N mã hóa:

N = (loại_tài sản, giá_trị, owner_pk, rho, rcm)

Nơi rho là một giá trị ngẫu nhiên duy nhất (ngăn chặn khả năng liên kết), rcm là ngẫu nhiên cho cam kết Pedersen, và owner_pk là khóa công khai của người nhận. Cam kết ghi chú cm = Com(N) được chèn vào cây cam kết toàn cầu khi tạo. Để chi tiêu một ghi chú, người sở hữu tạo ra một chứng minh ZK chứng minh kiến thức về một ghi chú N sao cho:

• cm = Com(N) tồn tại trong cây cam kết (chứng minh tư cách thành viên)

• Người chứng minh biết khóa riêng tương ứng với owner_pk

• Nullifier nf = PRF(spending_key, rho) chưa từng xuất hiện trong tập hợp nullifier

• Các cam kết ghi chú đầu ra cân bằng đúng cách liên quan đến các giá trị đầu vào

3.3 Trạng thái Hợp đồng và Chuyển đổi ZK

Các hợp đồng thông minh Midnight duy trì trạng thái như một sự kết hợp giữa trạng thái công khai trên chuỗi (một băm/cam kết gọn) và trạng thái riêng tư ngoài chuỗi (do các bên tham gia hợp đồng giữ). Một chuyển đổi trạng thái hợp đồng là hợp lệ nếu và chỉ nếu một chứng minh ZK hợp lệ chứng minh rằng:

1. Cam kết trạng thái công khai mới được phát sinh đúng cách từ trạng thái cũ và các đầu vào chuyển đổi riêng tư

2. Tất cả các đầu vào riêng tư thỏa mãn các bất biến và logic kinh doanh của hợp đồng

3. Chuyển đổi tôn trọng tất cả các luật bảo tồn tài sản

4. Người gọi được ủy quyền để thực hiện chuyển đổi (chứng minh quyền sở hữu / khả năng)

Thiết kế này có nghĩa là dấu chân trên chuỗi của ngay cả một hợp đồng đa bên phức tạp là tối thiểu: một cam kết trạng thái, một chứng minh ZK, và một nullifier. Độ phức tạp logic hợp đồng không ảnh hưởng đến chi phí lưu trữ trên chuỗi.

4. Ngôn ngữ Hợp đồng Thông minh Compact

4.1 Mục tiêu Thiết kế Ngôn ngữ

Compact là một ngôn ngữ lập trình được xây dựng với mục đích viết các hợp đồng thông minh có thể ZK trên Midnight. Thiết kế của nó được dẫn dắt bởi ba yêu cầu: sức mạnh diễn đạt đủ cho các ứng dụng thực tế, một hệ thống kiểu áp đặt kỷ luật quyền riêng tư tại thời điểm biên dịch, và biên dịch có định hướng đến các mạch R1CS được tối ưu hóa tốt.

4.2 Các Ngữ cảnh Quyền riêng tư

Đổi mới quan trọng nhất ở cấp ngôn ngữ trong Compact là khái niệm đầu tiên về các ngữ cảnh quyền riêng tư. Mỗi giá trị và biểu thức trong một chương trình Compact tồn tại trong một trong hai ngữ cảnh:

• public { ... } — Các giá trị được tính toán trong ngữ cảnh này được công khai trên chuỗi và có thể thấy bởi tất cả các bên tham gia và xác thực

• private { ... } — Các giá trị được tính toán trong ngữ cảnh này vẫn ở trong môi trường cục bộ của người dùng và không bao giờ được truyền tải; chúng phục vụ như những nhân chứng trong các chứng minh ZK

Hệ thống kiểu Compact áp đặt một cách tĩnh rằng các giá trị riêng tư không bao giờ rò rỉ vào các ngữ cảnh công khai mà không có một ranh giới chuyển đổi ZK rõ ràng. Cố gắng sử dụng một giá trị riêng tư trong một ngữ cảnh công khai là một lỗi kiểu thời gian biên dịch, cung cấp các đảm bảo mạnh mẽ rằng các bất biến về quyền riêng tư không thể bị vi phạm một cách ngẫu nhiên bởi các tác giả hợp đồng.

VÍ DỤ Trong một hợp đồng đấu giá riêng tư, số tiền đấu thầu của mỗi người đấu thầu sống trong ngữ cảnh riêng tư. Hợp đồng có thể chứng minh (trong ngữ cảnh công khai) rằng một đấu thầu chiến thắng tồn tại và vượt quá giá dự trữ, mà không tiết lộ bất kỳ giá trị đấu thầu cá nhân nào hoặc danh tính của các người đấu thầu thua.

4.3 Quy trình Biên dịch

Mã nguồn Compact trải qua các giai đoạn biên dịch sau trước khi triển khai:

5. Phân tích cú pháp & Kiểm tra Kiểu — Xác thực cú pháp và thi hành ngữ cảnh quyền riêng tư

6. HIR (IR Cấp cao) — Giải thích lại các cấu trúc ngôn ngữ thành các dạng cốt lõi

7. MIR (IR Cấp giữa) — Chuẩn hóa luồng điều khiển, chèn vào, và tối ưu hóa

8. IR Mạch — Dịch sang đại diện mạch boolean/số học

9. Tạo R1CS — Trích xuất hệ thống ràng buộc với ánh xạ nhân chứng

10. Biên dịch PLONK/Groth16 — Tạo khóa chứng minh và khóa xác minh

11. Gói Hợp đồng — ABI, khóa xác minh, trình chứng minh WASM, xác minh trên chuỗi

Gói hợp đồng kết quả chứa mọi thứ cần thiết cho việc triển khai: hợp đồng xác minh trên chuỗi (nhỏ), trình chứng minh phía khách hàng biên dịch WASM (được sử dụng bởi ví của người dùng), và ABI hợp đồng cho tích hợp SDK.

5. Đồng thuận và Tích hợp Cardano

5.1 Kiến trúc Chuỗi Đối tác

Midnight hoạt động như một chuỗi đối tác của Cardano, sử dụng sự đồng thuận bằng chứng cổ phần Ouroboros Praos của Cardano cho độ tin cậy. Mối quan hệ là không đối xứng: Midnight sản xuất các khối độc lập với tỷ lệ slot riêng, nhưng định kỳ cam kết các băm khối Midnight làm siêu dữ liệu giao dịch trên mạng chính Cardano, thừa hưởng khả năng chống tấn công xa của Cardano và bảo mật kinh tế.

5.2 Vai trò của Người xác thực và Xác minh ZK

Các xác thực của Midnight thực hiện một vai trò khác biệt hoàn toàn so với các xác thực trên các blockchain minh bạch. Thay vì thực thi lại logic giao dịch (điều này sẽ yêu cầu quyền truy cập vào các đầu vào riêng tư), các xác thực của Midnight chỉ xác minh các chứng minh ZK. Đối với mỗi giao dịch, người xác thực kiểm tra:

• Chứng minh ZK π xác minh dựa trên các đầu vào công khai và khóa xác minh của hợp đồng

• Các nullifiers được giới thiệu bởi giao dịch không nằm trong tập hợp nullifier

• Các cam kết ghi chú được cấu trúc đúng cách và được chèn vào cây cam kết

• Phí giao dịch được chỉ định đúng cách và được định giá bằng DUST

Quá trình xác minh này là O(1) trong kích thước chứng minh bất kể độ phức tạp của mạch — mỗi chứng minh Groth16 yêu cầu chính xác ba phép toán ghép trên BLS12-381, mất khoảng 3ms trên phần cứng hiện đại. Do đó, thông lượng của Midnight bị giới hạn bởi sự lan truyền mạng và kích thước bộ xác thực thay vì độ phức tạp tính toán của các giao dịch cá nhân.

5.3 Mã thông báo Phí DUST

Tất cả phí mạng Midnight đều được thanh toán bằng DUST, mã thông báo bản địa của giao thức. DUST phục vụ như một cơ chế chống spam: việc gửi một chứng minh ZK để xác minh yêu cầu một phí DUST tỷ lệ với chi phí gas xác minh. Không giống như mô hình gas của Ethereum — nơi độ phức tạp tính toán xác định phí — mô hình phí của Midnight dựa trên loại chứng minh (Groth16 so với PLONK so với STARK) và số lượng ghi chú, tạo ra các cấu trúc phí có thể dự đoán và phẳng không phụ thuộc vào độ phức tạp logic hợp đồng.

6. Mô hình Bảo mật và Phân tích Đe dọa

6.1 Mô hình Đối kháng

Mô hình bảo mật của Midnight giả định một kẻ thù bị giới hạn về tính toán (PPT) có thể kiểm soát tới một phần ngưỡng của bộ xác thực và có toàn quyền nhìn thấy trạng thái blockchain công khai. Giao thức phải cung cấp:

• Bảo mật tài sản: Không có kẻ thù nào có thể tạo ra ghi chú từ không khí hoặc chi tiêu ghi chú mà họ không sở hữu

• Quyền riêng tư: Một kẻ thù với quyền truy cập đầy đủ vào sổ cái công khai không học được gì về số tiền giao dịch, danh tính người gửi, hoặc danh tính người nhận ngoài những gì được tiết lộ rõ ràng

• Độ tin cậy: Không có kẻ thù nào có thể tạo ra một chứng minh ZK hợp lệ cho một chuyển đổi trạng thái không hợp lệ

• Tính sống động: Các bên trung thực luôn có thể giao dịch khi có đủ thanh toán phí

6.2 Bảo mật Cài đặt Đáng tin cậy

Cài đặt đáng tin cậy Groth16 là giả định tin cậy chính trong mô hình mật mã của Midnight. Cài đặt này tạo ra một Chuỗi Tham chiếu Cấu trúc phải được tạo ra một cách trung thực: nếu chất thải độc hại τ được biết đến bởi bất kỳ bên nào, họ có thể tạo ra các chứng minh sai cho các tuyên bố tùy ý. Chiến lược giảm thiểu của Midnight là một buổi lễ MPC quy mô lớn (mô phỏng trên các Quyền Lực của Zcash) nơi hàng trăm người đóng góp độc lập mỗi người đóng góp sự ngẫu nhiên. Buổi lễ này là an toàn miễn là ít nhất một người tham gia phá hủy sự ngẫu nhiên của họ — một giả định cực kỳ đáng tin cậy ở quy mô lớn.

6.3 Quyền riêng tư Kênh Phụ và Siêu dữ liệu

Các chứng minh ZK bảo vệ quyền riêng tư tính toán — nội dung của các giao dịch — nhưng không bảo vệ nội dung siêu dữ liệu lưu lượng thông. Một người quan sát theo dõi các kết nối mạng có thể suy ra thời gian giao dịch và địa chỉ IP của các bên tham gia. Midnight giải quyết điều này thông qua việc tích hợp với các giải pháp quyền riêng tư ở lớp mạng (định tuyến onion / mạng trộn) trong triển khai khách hàng tham chiếu của nó, và khuyến nghị các kiến trúc khách nhẹ mà định tuyến các đề xuất chứng minh thông qua các mạng chuyển tiếp bảo vệ quyền riêng tư.

7. Công cụ Phát triển và SDK

7.1 Các Thành phần SDK Midnight

SDK phát triển Midnight cung cấp các thành phần sau cho việc phát triển dApp:

Thành phần Mô tả

compact-compiler Công cụ CLI để biên dịch các tệp nguồn .compact thành các gói mạch, khóa xác minh và các trình chứng minh WASM

midnight-js SDK TypeScript cho tích hợp ví, xây dựng giao dịch, tạo chứng minh (thông qua WASM) và tương tác với nút

contract-deployer Công cụ để triển khai các gói hợp đồng đã biên dịch lên mạng thử nghiệm/chính thức của Midnight và đăng ký các khóa xác minh

proof-server Máy chủ tạo chứng minh ngoài thiết bị tùy chọn cho các khách hàng bị hạn chế tài nguyên; giao tiếp qua các kênh mã hóa

midnight-indexer Trình lập chỉ mục GraphQL để truy vấn trạng thái sổ cái công khai, cây cam kết và tập hợp nullifier với các chứng minh Merkle hiệu quả

wallet-sdk Tham chiếu triển khai ví hỗ trợ quản lý ghi chú, phát sinh khóa (BIP-32 qua Jubjub), và đồng bộ trạng thái riêng tư

7.2 Quy trình Phát triển Địa phương

Một quy trình phát triển Midnight điển hình diễn ra như sau:

12. Viết logic hợp đồng trong Compact, xác định các ranh giới trạng thái công khai và riêng tư

13. Biên dịch với compact-compiler để tạo gói mạch và xác minh số lượng ràng buộc

14. Viết bài kiểm tra tích hợp sử dụng midnight-js chống lại một nút devnet cục bộ

15. Chạy bài kiểm tra tạo chứng minh để ước lượng thời gian chứng minh phía khách hàng

16. Triển khai lên mạng thử nghiệm Midnight và thực hiện kiểm tra end-to-end với các ví thực

17. Gửi đến kiểm toán và sau đó triển khai lên mạng chính thông qua contract-deployer

7.3 Hiệu suất Tạo Chứng minh

Việc tạo chứng minh phía khách hàng là mối quan tâm UX chính cho các ứng dụng dApp của Midnight. Thời gian chứng minh phụ thuộc vào kích thước mạch (số lượng ràng buộc R1CS). Các điểm chuẩn điển hình trên một máy tính xách tay hiện đại (Apple M2 / Intel i7) là:

Độ phức tạp mạch Thời gian chứng minh (xấp xỉ)

Chuyển khoản đơn giản (< 10K ràng buộc) ~0.3 giây

Hoán đổi mã thông báo với kiểm tra tuân thủ (< 50K ràng buộc) ~1.2 giây

Vị trí DeFi phức tạp (< 200K ràng buộc) ~4.5 giây

Xác minh chứng nhận danh tính (< 500K ràng buộc) ~11 giây

Chứng minh phía máy chủ (tăng tốc GPU) 10–50x tăng tốc so với CPU

Nhóm Midnight đang phát triển tích cực các thư viện tăng tốc phần cứng cho việc chứng minh trên các thiết bị di động (sử dụng các shader tính toán GPU qua WebGPU) và điều tra hợp thành chứng minh đệ quy để cho phép các chứng minh phức tạp được chia thành các mạch con có thể song song hóa.

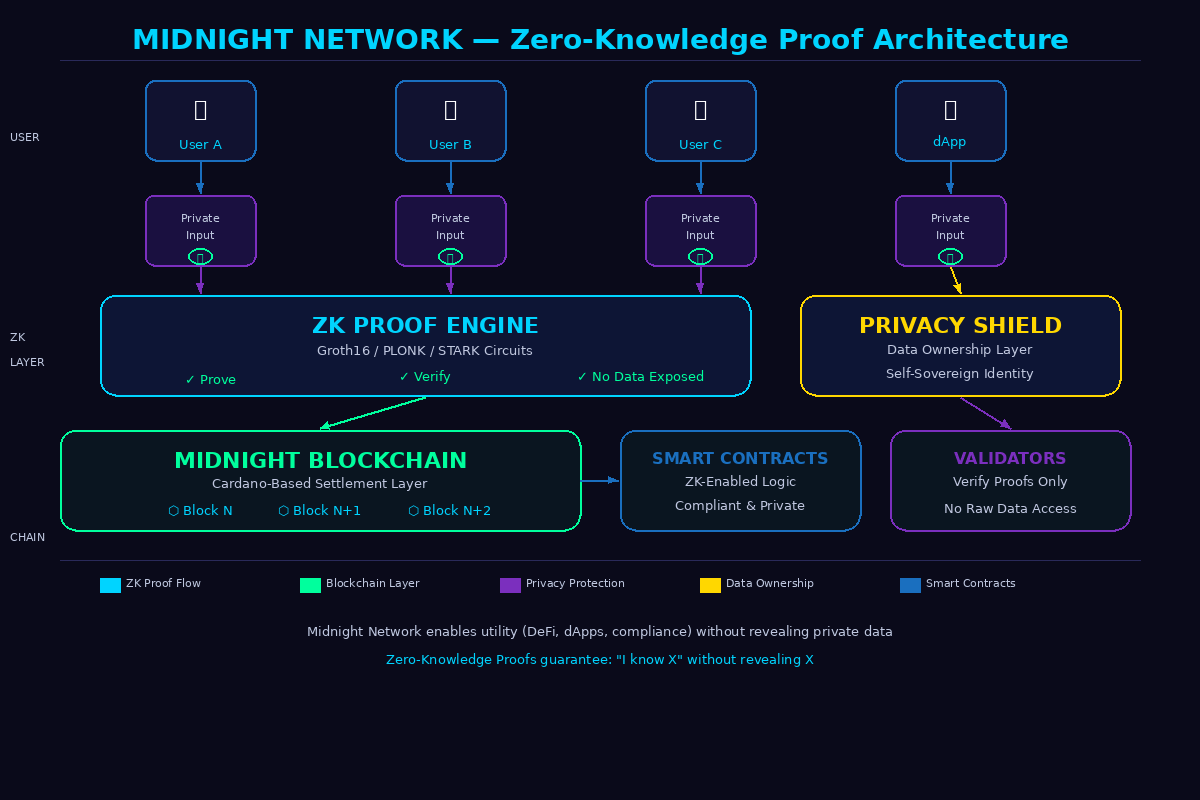

8. Tham khảo Kiến trúc Hệ thống

Sơ đồ dưới đây tóm tắt quy trình giao dịch Midnight từ các đầu vào người dùng riêng tư thông qua việc tạo chứng minh ZK đến việc thanh toán trên chuỗi:

Hình 1: Mạng Midnight — Quy trình Giao dịch ZK Hoàn chỉnh

9. So sánh với Các Giao thức Liên quan

Midnight không phải là giao thức đầu tiên khám phá quyền riêng tư blockchain dựa trên ZK. Bảng bên dưới cung cấp một so sánh kỹ thuật với hai hệ thống nghệ thuật gần nhất trước đây:

Zcash (Sapling) Mạng Aztec Mạng Midnight

Hệ thống ZK Groth16 PLONK (UltraPlonk) Groth16 + PLONK + STARK

Hợp đồng thông minh Không Có (ngôn ngữ Noir) Có (ngôn ngữ Compact)

Cài đặt Đáng tin cậy MPC theo mạch SRS Chung Cài đặt theo mạch + Chung

Mô hình Quyền riêng tư Bể bảo vệ Trạng thái được mã hóa Sổ cái đôi + ZK

Lớp cơ sở Chuỗi PoW của riêng mình Ethereum L2 Chuỗi đối tác Cardano

Quyền sở hữu Dữ liệu Có giới hạn Một phần Tự chủ

Công cụ Quy định Chỉ khóa xem Một phần Tiết lộ có chọn lọc ZK

10. Kết luận

Mạng Midnight đại diện cho công nghệ blockchain lập trình bảo vệ quyền riêng tư tiên tiến nhất. Bằng cách gắn mỗi quyết định thiết kế vào mật mã nghiêm ngặt — mạch R1CS, chứng minh Groth16 và PLONK, cam kết Pedersen, và quản lý khóa đường cong Jubjub — và bằng cách thể hiện các nguyên tắc này thông qua một ngôn ngữ thân thiện với nhà phát triển (Compact) với việc thi hành quyền riêng tư tại thời điểm biên dịch, Midnight khiến quyền riêng tư dựa trên ZK trở nên dễ tiếp cận mà không hy sinh độ chính xác hay bảo mật.

Kiến trúc sổ cái đôi, kết hợp với mối quan hệ chuỗi đối tác với Cardano, định vị Midnight như một nền tảng có khả năng phục vụ cả người dùng bán lẻ yêu cầu tính riêng tư tài chính và các tổ chức yêu cầu tiết lộ có chọn lọc đạt tiêu chuẩn tuân thủ. Lộ trình hiệu suất chứng minh — tăng tốc GPU, hợp thành đệ quy, WebGPU di động — chỉ ra một quỹ đạo hướng tới khả năng chính thống trong tương lai gần.

Đối với các kỹ sư giao thức và các nhà mật mã đang đánh giá cơ sở hạ tầng quyền riêng tư thế hệ tiếp theo, Mạng Midnight cung cấp một giải pháp hoàn chỉnh và có nguyên tắc độc đáo cho tam giác quyền riêng tư đã hạn chế việc áp dụng blockchain công khai từ khi bắt đầu.