Midnight Network este un protocol blockchain care protejează confidențialitatea, construit ca un lanț partener al Cardano. Teza sa arhitecturală de bază este că utilitatea blockchain-ului — contracte inteligente, finanțe descentralizate, verificarea identității, conformitatea cu reglementările — ar trebui să fie complet realizabilă fără nicio expunere a datelor private subiacente care generează aceste interacțiuni.

Acest document oferă o examinare tehnică cuprinzătoare a modului în care Midnight își atinge acea teză: de la fundațiile matematice ale sistemelor sale de dovezi Zero-Knowledge, prin designul limbajului său de contracte inteligente Compact, până la mecanismele modelului său de stat cu registru dublu, integrarea consensului și uneltele pentru dezvoltatori.

2. Fundamentele Criptografice

2.1 Dovezi Zero-Cunoaștere: Model Formal

Un sistem de dovezi Zero-Cunoaștere este un tuplu (P, V) unde P este un Prover probabilistic în timp polinomial și V este un Verificator probabilistic în timp polinomial. Pentru un limbaj L și o relație NP R astfel încât L = {x | ∃w: R(x,w) = 1}, un sistem de dovezi ZK satisface:

• Completeness: Pentru toate (x, w) ∈ R, Pr[V(x, π) = 1 | π ← P(x, w)] = 1

• Soliditate: Pentru toate x ∉ L și toți provers P* înșelători, Pr[V(x, π) = 1 | π ← P*(x)] ≤ ε (neglijabil)

• Zero-Cunoaștere: ∃ un simulator S astfel încât pentru toate (x, w) ∈ R, ieșirea lui S(x) este computațional indistinctibilă de ieșirea lui V interacționând cu P(x, w)

Midnight implementează sisteme de dovezi ZK non-interactive (NIZKs), unde interacțiunea este comprimată într-un singur șir de dovadă π folosind heuristica Fiat-Shamir în Modelul Oracle Aleator, sau șiruri de referință structurate (SRS) în modelul Șirului de Referință Comun.

2.2 Circuite Arithmetice și R1CS

Toate calculele din contractele inteligente Midnight sunt compilate în Sisteme de Constrângeri de Rang 1 (R1CS). O instanță R1CS constă din trei matrice (A, B, C) peste un câmp fin F_p și un vector martor w, astfel încât:

(A · w) ○ (B · w) = C · w (Produsul Hadamard peste F_p)

Martorul w codifică atât intrările publice x, cât și valorile martorului private. Proverul demonstrează cunoștințe despre un w satisfăcător fără a dezvălui componentele private. Această reprezentare algebrică este puntea dintre codul contractului Compact de nivel înalt și mecanismele dovezilor ZK.

Pentru un contract Midnight cu n intrări private și m porți de constrângere, R1CS are dimensiuni O(m) × O(n + m). Compilarea circuitelor din codul sursă Compact în R1CS este efectuată de pipeline-ul de compilare Midnight, care aplică minimizarea constrângerilor, eliminarea subexpresiilor comune și optimizări specifice câmpului.

2.3 Sistemul de Dovadă Groth16

Pentru majoritatea dovezilor de tranzacție Midnight, protocolul folosește Groth16 zk-SNARK — cel mai eficient SNARK în ceea ce privește dimensiunea dovezii în prezent implementat la scară. Dând o instanță R1CS, Groth16 produce o dovadă π = (A, B, C) ∈ G1 × G2 × G1 (pe curba BLS12-381) de dimensiune constantă: exact 192 bytes, indiferent de complexitatea circuitului.

Verificarea se reduce la trei verificări de asociere pe BLS12-381:

e(A, B) = e(α, β) · e(Σ aᵢ·uᵢ(τ), γ) · e(C, δ)

Unde (α, β, γ, δ, τ) sunt elemente ale Șirului de Referință Structurat generate în timpul ceremoniei de configurare de încredere. Configurarea Midnight utilizează o ceremonie de calcul multi-partid Puterile lui Tau (MPC) care implică sute de contribuabili independenți, asigurându-se că deșeurile toxice τ sunt distruse atâta timp cât cel puțin un participant este cinstit.

NOTĂ DE SECURITATE Groth16 este specific circuitului: este necesară o SRS separată pentru fiecare circuit. Aceasta înseamnă că fiecare tip de contract inteligent Midnight necesită propriul set de încredere. Protocolul atenuează acest lucru printr-o configurare universală urmată de specializarea pe circuit folosind protocolul sub-ceremonie Groth16.

2.4 PLONK și Configurarea Universală

Pentru contractele inteligente care necesită mai multă flexibilitate sau unde configurarea specifică circuitului este impracticabilă, Midnight suportă sistemul de dovadă PLONK. PLONK folosește o SRS universală și actualizabilă: o singură configurare de încredere susține circuite de orice dimensiune până la o limită maximă de grad, eliminând necesitatea ceremoniilor per-circuit.

PLONK codifică calculul ca un set de identități polinomiale peste un subgrup multiplicativ H ⊂ F_p* de ordin n (numărul de porți). Ecuația de constrângere cheie este:

q_L(X)·a(X) + q_R(X)·b(X) + q_O(X)·c(X) + q_M(X)·a(X)·b(X) + q_C(X) = 0 mod Z_H(X)

Unde q_L, q_R, q_O, q_M, q_C sunt polinoame selector care codifică tipurile de porți, iar a, b, c sunt polinoame de fir care codifică martorul. Verificatorul verifică această identitate folosind un angajament de element de grup unic și o probă de deschidere polinomială, menținând costurile de verificare sub-liniare.

2.5 STARKs pentru Pregătirea Post-Quantum

Planul de acțiune al Midnight include suport nativ pentru zk-STARKs (Argumente Scalable și Transparente de Cunoaștere) pentru cazuri de utilizare care necesită securitate post-quantum. Spre deosebire de SNARKs, STARKs se bazează doar pe funcții hash rezistente la coliziune — în special FRI (Proba Interactivă a Proximității Rapidă Reed-Solomon) — și nu necesită configurare de încredere. Compromisul este dimensiuni mai mari ale dovezilor (zeci până la sute de kilobytes față de 192 bytes pentru Groth16), pe care Midnight le abordează prin compunerea recursivă a dovezilor și agregarea dovezilor.

3. Modelul de Stare Dual-Ledger

3.1 Prezentarea Arhitecturală

Cea mai distinctivă caracteristică arhitecturală a Midnight este designul său cu jurnal dual, care împărțește explicit starea blockchain-ului în două componente ortogonale:

Componentă Descriere

Jurnal Public Stochează angajamentele dovezilor ZK, nullifierii, ciphertext-urile notelor criptate și chitanțele dovezilor verificate. Complet vizibil pentru toți participanții la rețea.

Jurnal Privat Există doar în custodia utilizatorilor individuali. Conține date de tranzacție în text, stare privată a contractului și material martor. Niciodată transmis la rețea.

Schema de Angajament Angajamentele Pedersen Com(v, r) = v·G + r·H leagă valorile private de angajamentele publice fără a dezvălui v.

Set Nullifier Un set public de nullifieri ai notelor cheltuite previne cheltuirea dublă fără a lega de nota originală sau de proprietarul acesteia.

Criptarea Notelor Ieșirile tranzacției sunt criptate folosind cheia publică a destinatarului (Diffie-Hellman peste curba Jubjub), permițând descoperirea destinatarului fără text în clar on-chain.

3.2 Note UTXO și Piscina Protejată

Activele private din Midnight sunt reprezentate ca note — structuri de date analogice cu UTXOs din Bitcoin sau Cardano, dar criptate și stocate ca angajamente într-un arbore Merkle. O notă N codifică:

N = (tip_active, valoare, owner_pk, rho, rcm)

Unde rho este o valoare unică de aleatoriu (previne legătura), rcm este aleatoriu pentru angajamentul Pedersen, iar owner_pk este cheia publică a destinatarului. Angajamentul notei cm = Com(N) este inserat în arborele global de angajamente la crearea sa. Pentru a cheltui o notă, proprietarul generează o dovadă ZK care demonstrează cunoștințe despre o notă N astfel încât:

• cm = Com(N) există în arborele de angajamente (dovada de membru)

• Proverul cunoaște cheia privată corespunzătoare owner_pk

• Nullifierul nf = PRF(spending_key, rho) nu a apărut anterior în setul de nullifier

• Angajamentele de note de ieșire se echilibrează corect în raport cu valorile de intrare

3.3 Starea Contractului și Tranzițiile ZK

Contractele inteligente Midnight mențin starea ca o combinație de stare publică on-chain (un angajament hash/compact) și stare privată off-chain (deținută de participanții la contract). O tranziție de stare a contractului este validă dacă și numai dacă o dovadă ZK validă demonstrează că:

1. Noua angajare de stare publică este derivată corect din vechea stare și din intrările de tranziție private

2. Toate intrările private satisfac invariabilele și logica de afaceri ale contractului

3. Tranziția respectă toate legile de conservare a activelor

4. Apelantul este autorizat să efectueze tranziția (dovada de proprietate / capacitate)

Acest design înseamnă că amprenta on-chain chiar și a unui contract complex multi-partid este minimă: un angajament de stare, o dovadă ZK și un nullifier. Complexitatea logicii contractului nu are influență asupra costurilor de stocare on-chain.

4. Limbajul de Contracte Inteligente Compact

4.1 Obiectivele Designului Limbajului

Compact este un limbaj de programare construit special pentru scrierea de contracte inteligente activate ZK pe Midnight. Designul său este ghidat de trei imperative: puterea expresivă suficientă pentru aplicații din lumea reală, un sistem de tip care impune disciplina confidențialității la timpul compilării și compilare deterministă în circuite R1CS bine optimizate.

4.2 Contexte de Confidențialitate

Cea mai semnificativă inovație la nivel de limbaj în Compact este noțiunea sa de contexte de confidențialitate de primă clasă. Fiecare valoare și expresie dintr-un program Compact există într-unul dintre cele două contexte:

• public { ... } — Valorile calculate în acest context sunt dezvăluite on-chain și sunt vizibile pentru toți participanții și validatori

• private { ... } — Valorile calculate în acest context rămân în mediu local al utilizatorului și nu sunt niciodată transmise; ele servesc ca martori în dovezile ZK

Sistemul de tip Compact aplică statically restricții astfel încât valorile private să nu scape în contexte publice fără o limită de tranziție ZK explicită. Încercarea de a folosi o valoare privată într-un context public este o eroare de tip la timpul compilării, oferind garanții puternice că invariabilele de confidențialitate nu pot fi încălcate accidental de autorii contractului.

EXEMPLU Într-un contract de licitație privată, suma ofertei fiecărui licitator trăiește în context privat. Contractul poate dovedi (în context public) că există o ofertă câștigătoare și depășește prețul de rezervă, fără a dezvălui valori individuale ale ofertelor sau identitățile licitatorilor pierzători.

4.3 Pipeline-ul de Compilare

Codul sursă Compact trece prin următoarele etape de compilare înainte de implementare:

5. Parsing & Verificarea Tipurilor — Validarea sintaxei și aplicarea restricțiilor de confidențialitate

6. HIR (IR de Nivel Înalt) — Desugaringul constructelor de limbaj în forme de bază

7. MIR (IR de Nivel Mediu) — Normalizarea fluxului de control, inlining și optimizare

8. IR de Circuit — Traducerea în reprezentarea circuitului boolean/arithmetic

9. Generarea R1CS — Extracția sistemului de constrângeri cu maparea martorului

10. Compilarea PLONK/Groth16 — Generarea cheii de dovadă și a cheii de verificare

11. Pachetul Contractului — ABI, cheie de verificare, prover WASM, verificator on-chain

Pachetul rezultat al contractului conține tot ce este necesar pentru implementare: contractul de verificare on-chain (mic), proverul client-side compilat în WASM (folosit de portofelele utilizatorilor) și ABI-ul contractului pentru integrarea SDK.

5. Consens și Integrarea Cardano

5.1 Arhitectura Lanțului Partener

Midnight funcționează ca un lanț partener al Cardano, folosind consensul de dovadă de participare Ouroboros Praos al Cardano pentru finalitate. Relația este asimetrică: Midnight produce blocuri independent la propria sa rată de sloturi, dar periodic angajează hash-uri de bloc Midnight ca metadate ale tranzacțiilor pe rețeaua principală Cardano, moștenind rezistența la atacuri pe termen lung și securitatea economică a Cardano.

5.2 Rolul Validatorului și Verificarea ZK

Validatorii Midnight îndeplinesc un rol fundamental diferit față de validatorii de pe blockchain-urile transparente. În loc să re-execute logica tranzacției (ceea ce ar necesita acces la intrările private), validatorii Midnight verifică exclusiv dovezile ZK. Pentru fiecare tranzacție, validatorul verifică:

• Dovada ZK π verifică împotriva intrărilor publice și a cheii de verificare a contractului

• Nullifierii introduși de tranzacție nu sunt deja în setul de nullifieri

• Angajamentele note sunt structurate corect și inserate în arborele de angajamente

• Taxa de tranzacție este specificată corect și denumită în DUST

Acest proces de verificare este O(1) în dimensiunea dovezii, indiferent de complexitatea circuitului — fiecare dovadă Groth16 necesită exact trei operațiuni de asociere pe BLS12-381, durând aproximativ 3ms pe hardware modern. Astfel, capacitatea de procesare a Midnight este limitată de propagarea rețelei și dimensiunea setului de validatori, mai degrabă decât de complexitatea computațională a tranzacțiilor individuale.

5.3 Tokenul Taxei DUST

Toate taxele rețelei Midnight sunt plătite în DUST, tokenul nativ al protocolului. DUST servește ca mecanism anti-spam: trimiterea unei dovezi ZK pentru validare necesită o taxă DUST proporțională cu costul gazului de verificare. Spre deosebire de modelul de gaz al Ethereum — unde complexitatea computațională determină taxa — modelul de taxe al Midnight se bazează pe tipul dovezii (Groth16 vs PLONK vs STARK) și numărul de note, creând structuri de taxe predictibile și uniforme care sunt independente de complexitatea logicii contractului.

6. Modelul de Securitate și Analiza Amenințărilor

6.1 Modelul Adversarial

Modelul de securitate al Midnight presupune un adversar computațional limitat (PPT) care poate controla până la o fracțiune prag a setului de validatori și are vizibilitate completă asupra stării blockchain-ului public. Protocolul trebuie să ofere:

• Securitatea activelor: Niciun adversar nu poate crea note din nimic sau cheltui note pe care nu le deține

• Confidențialitate: Un adversar cu acces complet la jurnalul public nu află nimic despre sumele tranzacției, identitățile expeditorilor sau identitățile destinatarilor dincolo de ceea ce este explicit dezvăluit

• Soliditate: Niciun adversar nu poate produce o dovadă ZK validă pentru o tranziție de stare invalidă

• Activitate: Părțile oneste pot tranzacționa întotdeauna, având în vedere o plată suficientă a taxei

6.2 Securitatea Configurării de Încredere

Configurarea de încredere Groth16 este principala presupunere de încredere în modelul criptografic al Midnight. Configurarea produce un Șir de Referință Structurat care trebuie generat în mod cinstit: dacă deșeurile toxice τ sunt cunoscute de orice parte, ele pot produce dovezi false pentru declarații arbitrare. Strategia de atenuare a Midnight este o ceremonie MPC de mari dimensiuni (modelată după Puterile lui Tau ale Zcash) unde sute de contribuabili independenți contribuie fiecare cu aleatoriu. Ceremonia este sigură atâta timp cât cel puțin un participant distruge aleatoriu — o presupunere foarte credibilă la scară.

6.3 Confidențialitatea Canalelor Laterale și Metadatelor

Dovezile ZK protejează confidențialitatea computațională — conținutul tranzacțiilor — dar nu protejează în mod inerent metadatele de trafic. Un observator care monitorizează conexiunile de rețea ar putea deduce timpul tranzacției și adresele IP ale participanților. Midnight abordează acest lucru prin integrarea cu soluțiile de confidențialitate la nivel de rețea (rutare onion / rețele mixte) în implementarea clientului de referință și recomandă arhitecturi de client ușor care rotează trimiterea dovezilor prin rețele de relay care protejează confidențialitatea.

7. Instrumente pentru Dezvoltatori și SDK

7.1 Componente SDK Midnight

SDK-ul dezvoltatorului Midnight oferă următoarele componente pentru dezvoltarea dApp:

Componentă Descriere

compact-compiler Instrument CLI pentru compilarea fișierelor sursă .compact în pachete de circuit, chei de verificare și provatori WASM

midnight-js SDK TypeScript pentru integrarea portofelului, construirea tranzacțiilor, generarea dovezilor (prin WASM) și interacțiunea cu nodurile

contract-deployer Instrument pentru implementarea pachetelor de contract compilate pe rețeaua de test Midnight/mainnet și înregistrarea cheilor de verificare

proof-server Server opțional de generare a dovezilor off-device pentru clienți cu resurse limitate; comunică prin canale criptate

midnight-indexer Indexer GraphQL pentru interogarea stării jurnalului public, arborilor de angajamente și seturilor de nullifier cu dovezi Merkle eficiente

wallet-sdk Implementare de referință a portofelului care susține gestionarea notelor, derivarea cheilor (BIP-32 pe Jubjub) și sincronizarea stării private

7.2 Flux de Dezvoltare Local

Un flux tipic de dezvoltare Midnight se desfășoară după cum urmează:

12. Scrie logica contractului în Compact, definind limitele de stare publică și privată

13. Compilare cu compact-compiler pentru a genera pachetul de circuit și a verifica numărul de constrângeri

14. Scrie teste de integrare folosind midnight-js împotriva unui nod local devnet

15. Rulează benchmark-ul generării dovezilor pentru a estima timpul de dovadă pe partea clientului

16. Dezvoltă pe rețeaua de test Midnight și efectuează teste end-to-end cu portofele reale

17. Trimite la audit și apoi implementează pe mainnet prin contract-deployer

7.3 Performanța Generării Dovezilor

Generarea dovezilor pe partea clientului este principala preocupare UX pentru aplicațiile dApp Midnight. Timpurile de dovadă depind de dimensiunea circuitului (numărul de constrângeri R1CS). Benchmark-urile tipice pe un laptop modern (Apple M2 / Intel i7) sunt:

Complexitatea Circuitului Timp de Dovadă (aprox.)

Transfer simplu (< 10K constrângeri) ~0.3 secunde

Schimb de tokenuri cu verificare de conformitate (< 50K constrângeri) ~1.2 secunde

Poziție DeFi complexă (< 200K constrângeri) ~4.5 secunde

Verificarea acreditivelor de identitate (< 500K constrângeri) ~11 secunde

Dovadă pe partea serverului (accelerată GPU) 10–50x accelerare față de CPU

Echipa Midnight dezvoltă activ biblioteci de accelerare hardware pentru dovadă pe dispozitive mobile (folosind shader-e de calcul GPU prin WebGPU) și investighează compunerea recursivă a dovezilor pentru a permite dovezilor complexe să fie divizate în sub-circuite paralelizabile.

8. Referință Arhitecturală a Sistemului

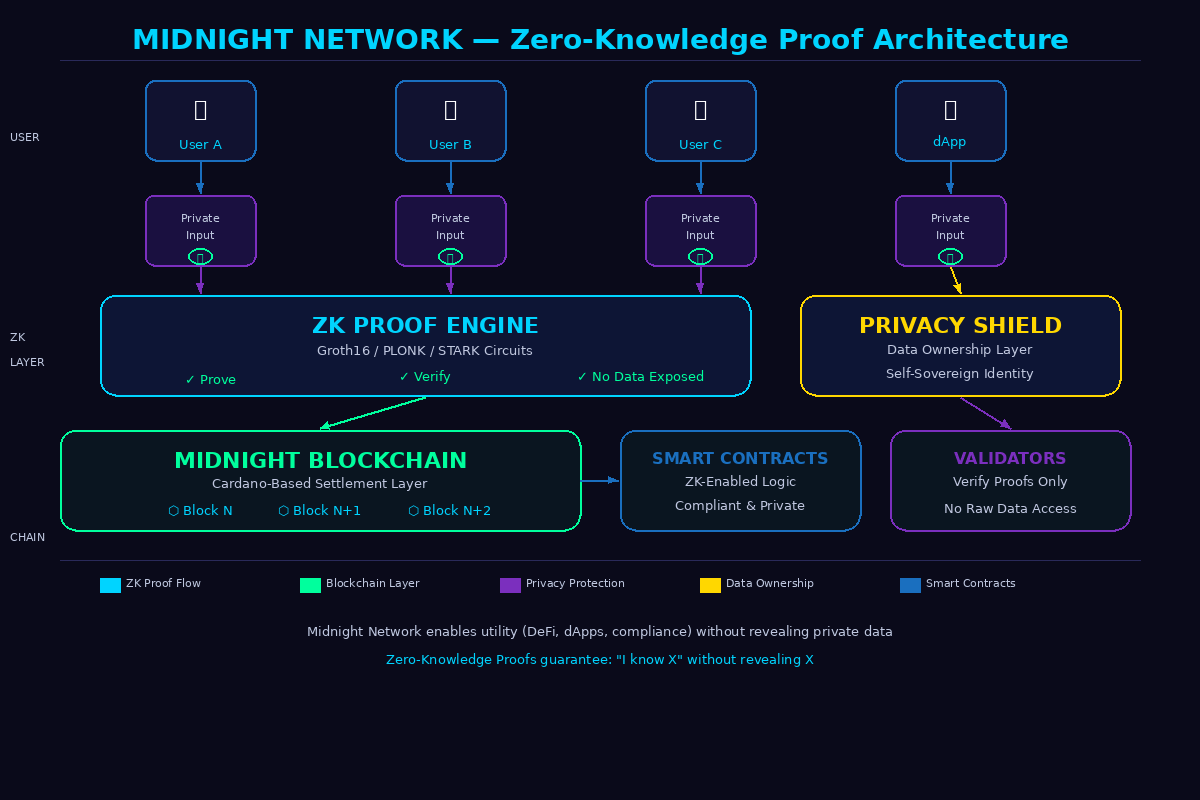

Diagrama de mai jos rezumă fluxul end-to-end al unei tranzacții Midnight, de la intrările private ale utilizatorului prin generarea dovezilor ZK până la decontarea on-chain:

Figura 1: Rețeaua Midnight — Fluxul complet al tranzacției ZK

9. Compararea cu Protocoale Asemănătoare

Midnight nu este primul protocol care explorează confidențialitatea blockchain-ului bazată pe ZK. Tabelul de mai jos oferă o comparație tehnică cu cele două sisteme de artă anterioare cele mai apropiate:

Zcash (Sapling) Rețeaua Aztec Rețeaua Midnight

Sistem ZK Groth16 PLONK (UltraPlonk) Groth16 + PLONK + STARK

Contracte Inteligente Nu Da (limbaj Noir) Da (limbaj Compact)

Configurare de Încredere MPC pe circuit SRS Universal Per-circuit + Universal

Model de Confidențialitate Piscină protejată Stare criptată Dual-ledger + ZK

Stratul de Bază Lanț PoW propriu Ethereum L2 Lanț partener Cardano

Proprietatea Datelor Limitată Parțială Auto-suverană

Instrumente de Reglementare Chei de vizualizare doar Parțial Divulgare selectivă ZK

10. Concluzie

Rețeaua Midnight reprezintă vârful tehnologiei blockchain programabile care protejează confidențialitatea. Fiecare decizie de design este fundamentată în criptografie riguroasă — circuite R1CS, dovezi Groth16 și PLONK, angajamente Pedersen și gestionarea cheilor pe curba Jubjub — și prin exprimarea acestor primitive printr-un limbaj prietenos dezvoltatorului (Compact) cu aplicarea restricțiilor de confidențialitate la timpul compilării, Midnight face confidențialitatea bazată pe ZK accesibilă fără a sacrifica corectitudinea sau securitatea.

Arhitectura cu jurnal dual, combinată cu relația de lanț partener cu Cardano, poziționează Midnight ca o platformă capabilă să servească atât utilizatorilor de retail care solicită confidențialitate financiară, cât și instituțiilor care necesită dezvăluire selectivă de grad de conformitate. Harta performanței dovezilor — accelerare GPU, compunere recursivă, WebGPU mobil — indică o traiectorie spre viabilitate mainstream în orizontul de dezvoltare pe termen scurt.

Pentru inginerii de protocoale și criptografi care evaluează infrastructura de confidențialitate de nouă generație, Midnight Network oferă o soluție unică, completă și principială la trilema confidențialității care a constrâns adoptarea blockchain-ului public încă de la început.