Por qué ninguna identificación digital única gana sola: Las tres familias de confianza del mundo real (y lo que Sign hace bien)

He estado siguiendo proyectos de identidad digital nacional durante un tiempo, y el último hilo de Sign en X hizo que todo encajara. La mayoría de los gobiernos actúan como si estuvieran construyendo una "identificación digital" completamente nueva desde cero. ¿La realidad? Cada país ya tiene un mosaico desordenado: registros civiles, tarjetas Aadhaar, archivos KYC de bancos, portales de beneficios, sistemas fronterizos. El verdadero desafío no es empezar de nuevo. Es conectar lo que ya existe sin crear una pesadilla de privacidad o un único punto de fallo.

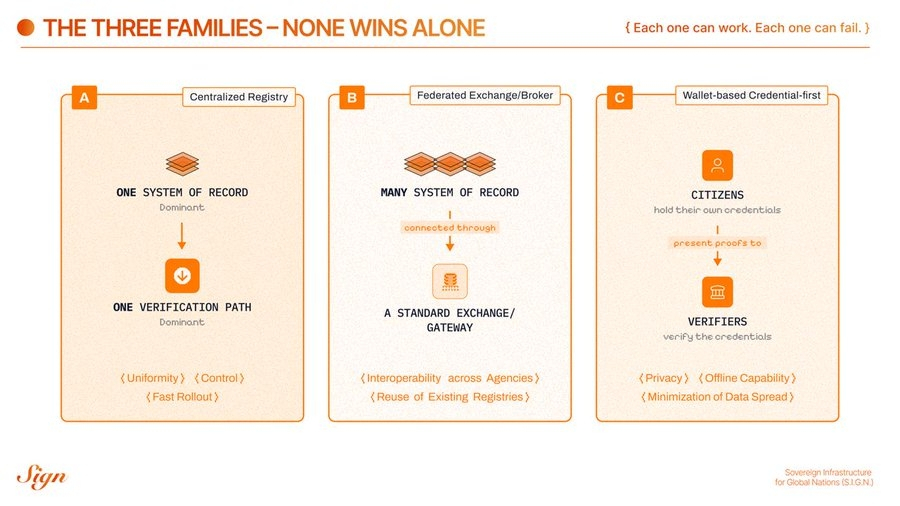

Sign lo descompone en tres “familias” claras de arquitectura. Ninguna es perfecta sola. Cada una puede funcionar. Cada una puede fallar espectacularmente. Y los países (y proyectos) más inteligentes están aprendiendo a usar las tres juntas.

Déjame explicarlo de la manera en que realmente se siente en la vida diaria — sin jerga, solo ejemplos reales de cómo vivimos en India y alrededor del mundo.

1. Registro Centralizado (El modelo “Una Gran Base de Datos”)

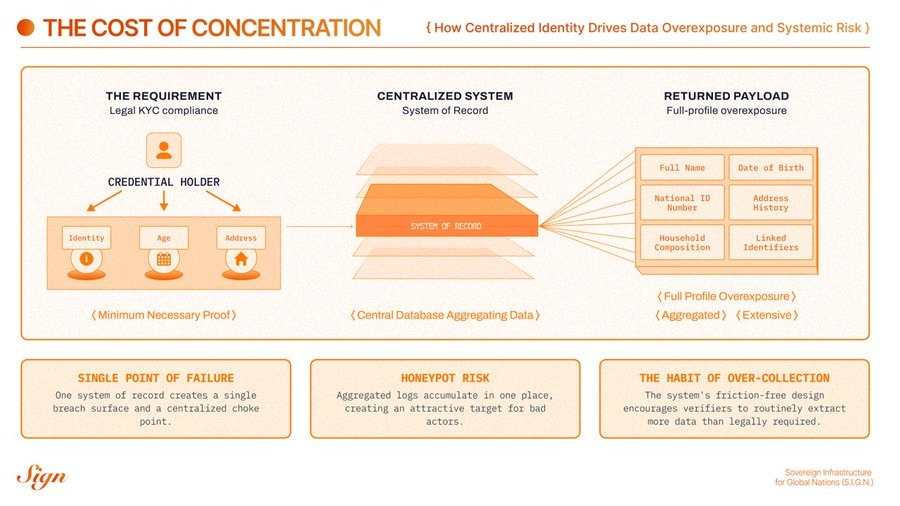

Imagina esto: Descargas una nueva aplicación fintech. Pide KYC. En un sistema puramente centralizado, se conecta a una columna nacional (piensa en Aadhaar en esteroides). Un clic y la aplicación obtiene tu perfil completo — nombre, fecha de nacimiento, historial de direcciones, detalles familiares, todo.

Pros en la vida real: Implementación súper rápida, reglas uniformes, fácil para que los gobiernos lo manden.

El costo oculto: Es un cebo. Una violación, un insider, o una empresa demasiado ansiosa y toda tu vida cívica se refleja en bases de datos privadas. No por mala intención — solo porque el sistema hace que obtener datos adicionales sea sin esfuerzo. El cumplimiento se convierte en la excusa; la monetización se convierte en el motivo. La privacidad muere silenciosamente a través de la conveniencia, no de la conspiración.

Todos hemos sentido esto cuando una aplicación aleatoria de repente sabe demasiado sobre nosotros.

2. Intercambio Federado / Corredor (El modelo “Hablemos, pero mantén tus propios libros”)

Ahora imagina solicitar beneficios de desempleo. Tu departamento de trabajo, oficina de impuestos y registro civil no fusionan datos. En su lugar, una puerta de enlace inteligente enruta solo lo que se necesita — como UPI permite que diferentes bancos se comuniquen sin copiar los registros de clientes de otros.

Pros: Respeta las instituciones existentes, reduce la duplicación, acelera los servicios reales.

La trampa: El corredor (la puerta de enlace intermedia) aún ve todo — cada inicio de sesión, cada solicitud, cada marca de tiempo. Puede convertirse en vigilancia por defecto. La gobernanza se vuelve política. El tiempo de actividad se convierte en un dolor de cabeza nacional. Lo que comienza como interoperabilidad útil puede convertirse en un nuevo cuello de botella que ralentiza todo el país.

Es eficiente... hasta que la puerta de enlace se politiza o se ve abrumada.

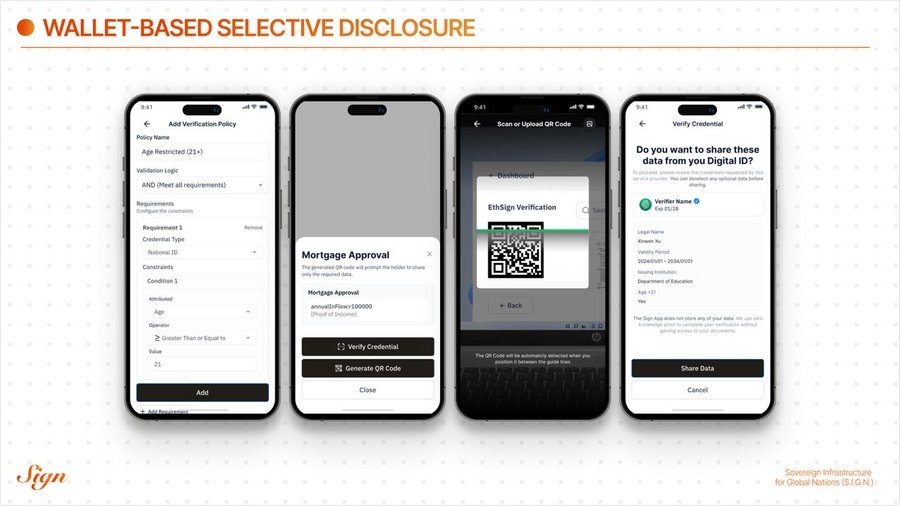

3. Basado en Billetera, Credenciales Primero (El modelo “Tú mantienes tus propias pruebas”)

Este se siente como el futuro que realmente queremos. Las autoridades emiten credenciales digitales (como un título verificable o prueba de edad). Las almacenas en tu billetera (piensa en DigiLocker pero soberano). Cuando un verificador necesita algo, simplemente presentas una prueba de conocimiento cero — “Tengo más de 18” sin mostrar tu identificación completa o fecha de nacimiento.

Pros: Verdadera minimización de datos, consentimiento real, funciona sin conexión (perfecto para colas, fronteras, inspecciones), y pone a los ciudadanos al control.

La realidad: Requiere una madurez seria — recuperación adecuada si pierdes tu teléfono, reglas claras sobre quién puede pedir qué, y listas de confianza sólidas para que las entidades reguladas realmente lo adopten. Sin eso, sigue siendo un bello piloto que colapsa cuando la vida real golpea.

Aquí está la verdad: Ninguna de estas victorias es suficiente por sí sola.

La mayoría de los países eligen un favorito y tratan de imponerlo a todos. Pero las naciones reales no viven en un solo modo.

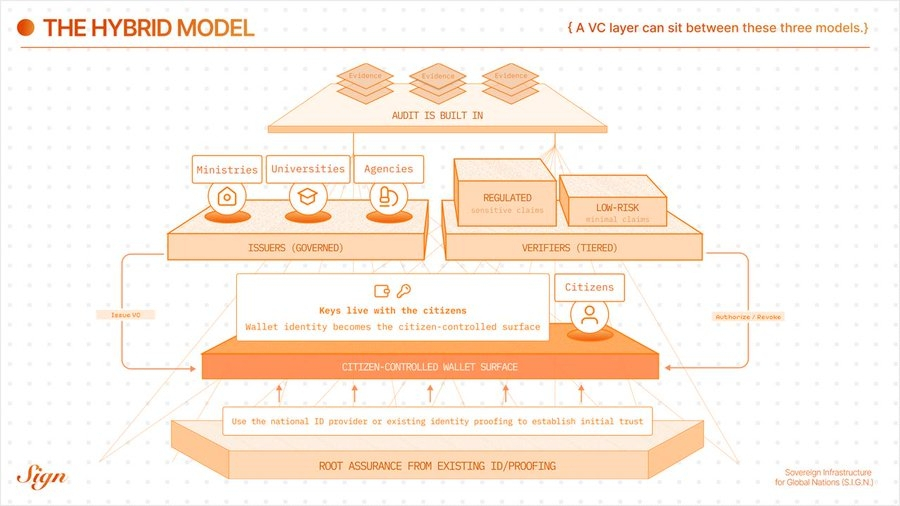

- Incluso el sistema más amante de billeteras aún necesita una capa de confianza compartida (¿quién puede emitir credenciales?).

- Incluso el registro más centralizado necesita interoperabilidad (las agencias no eliminarán sus bases de datos antiguas).

- Incluso la mejor tela de intercambio necesita una forma de probar hechos sin copiar registros completos en todas partes.

Por eso Sign no está impulsando un modelo. Están construyendo la capa de credenciales verificables que se sitúa debajo de las tres — la plomería que permite a los países mantener lo que ya funciona y arreglar lo que no. Divulgación selectiva por defecto. Gobernanza auditada sin vigilancia. Pruebas que viajan mientras los datos en bruto se quedan en su lugar.

No es una exageración. Es infraestructura bien hecha.

En un mundo que corre hacia la soberanía digital, los ganadores no serán los que elijan la arquitectura “mejor”. Serán aquellos que hagan que las tres familias trabajen juntas de manera coherente — escalando bajo carga nacional, minimizando la exposición innecesaria y produciendo evidencia que realmente se mantenga en auditorías.

Sign está construyendo exactamente ese puente.

Estudié su hilo completo yo mismo (enlace en la biografía si quieres el original). Este pensamiento híbrido se siente como el camino maduro y profesional hacia adelante — el que respeta tanto a los ciudadanos como a las instituciones en lugar de forzar una elección de todo o nada.

¿Qué piensas? ¿Debería India inclinarse más hacia un modelo centralizado, federado o primero billetera a medida que evolucionamos Aadhaar + DigiLocker? Deja tu opinión abajo.