El fallo comienza después de que el número correcto ya está en la pantalla.

El usuario abre el sitio real. La página real se carga. El saldo está ahí. El estado de la cuenta está ahí. La calificación está ahí. El equipo de aprobación debería poder moverse. En cambio, el caso se estanca. Soporte pide una captura de pantalla. Cumplimiento pide un PDF. El usuario tiene que exportar una página que el navegador ya vio porque el siguiente sistema aún no puede usar ese hecho en una forma en la que pueda actuar.

Esa es la entrega fea. La verdad ya es visible en una sesión HTTPS normal, pero el punto de decisión vive en otro lugar, así que el flujo de trabajo retrocede a archivos, hilos de bandeja de entrada y notas manuales. Ahora el operador no está aprobando un hecho comprobado. El operador está aprobando una imagen de la página que contenía el hecho. El navegador ya hizo la visualización. El flujo de trabajo aún se comporta como si nada contara hasta que alguien suba un documento.

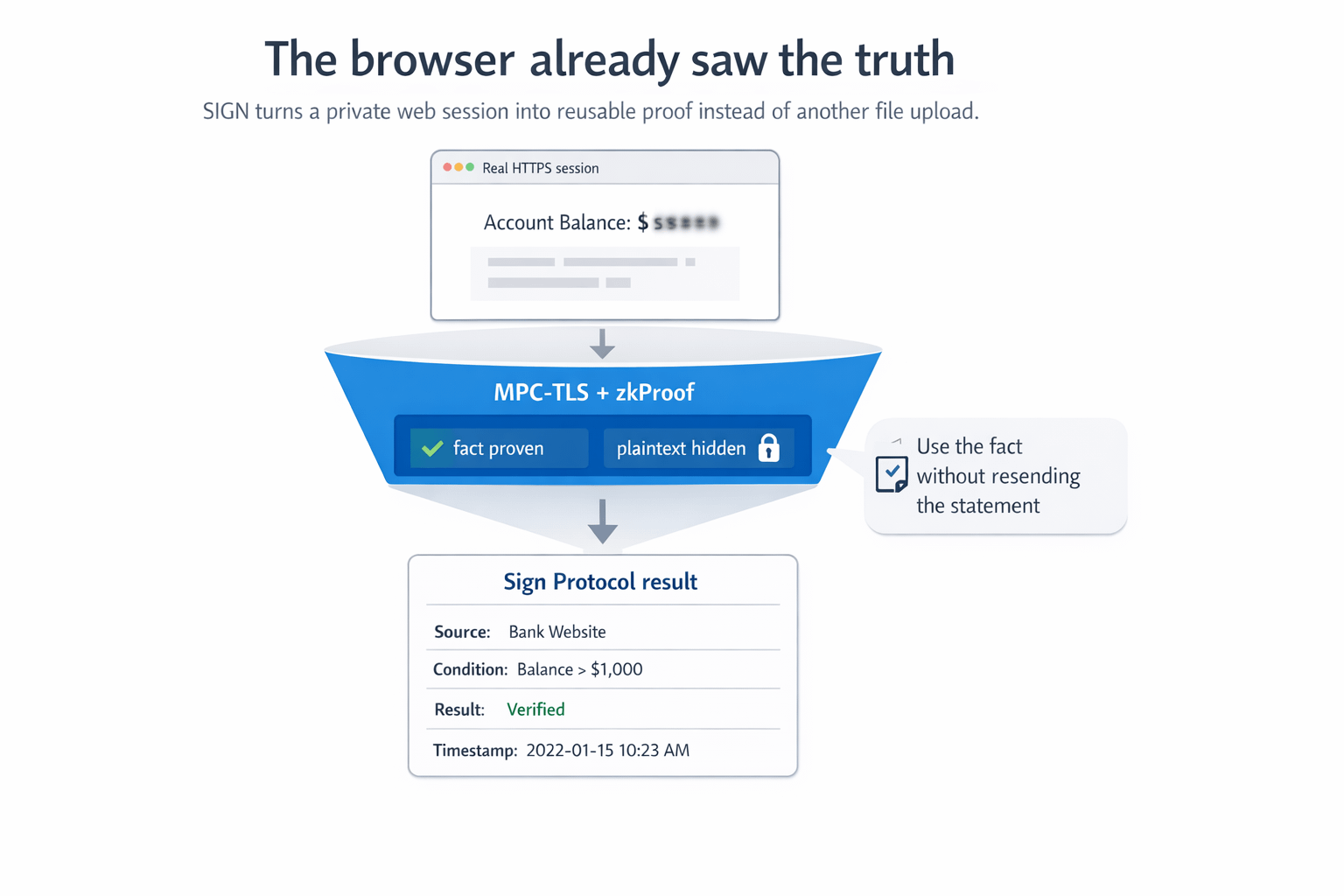

Por eso este flujo de SIGN llamó mi atención. En su configuración MPC-TLS más zkProof, el verificador se une a la sesión TLS sin aprender el texto en claro, luego el usuario y el verificador producen conjuntamente una prueba de cero conocimiento sobre los datos visibles en el navegador encriptados. La parte que importa aquí es simple. El número en la página no tiene que convertirse en una captura de pantalla solo para sobrevivir al siguiente paso. La sesión del navegador puede producir prueba.

Eso aún no resolvería mucho si la prueba solo ayudara en ese momento. La parte más fuerte es lo que sucede después de que termina el paso del navegador. Sign Protocol convierte ese resultado de validación en una atestación estructurada. SIGN también dice que la sesión TLS capturada y la prueba zk pueden ser encriptadas y almacenadas permanentemente para su recuperación posterior. Así que el objeto útil ya no es la exportación de la página. Es el resultado atestado que salió de la sesión. La pestaña se cierra, pero la evidencia necesaria para la aprobación sigue estando disponible en una forma que otro sistema puede consumir.

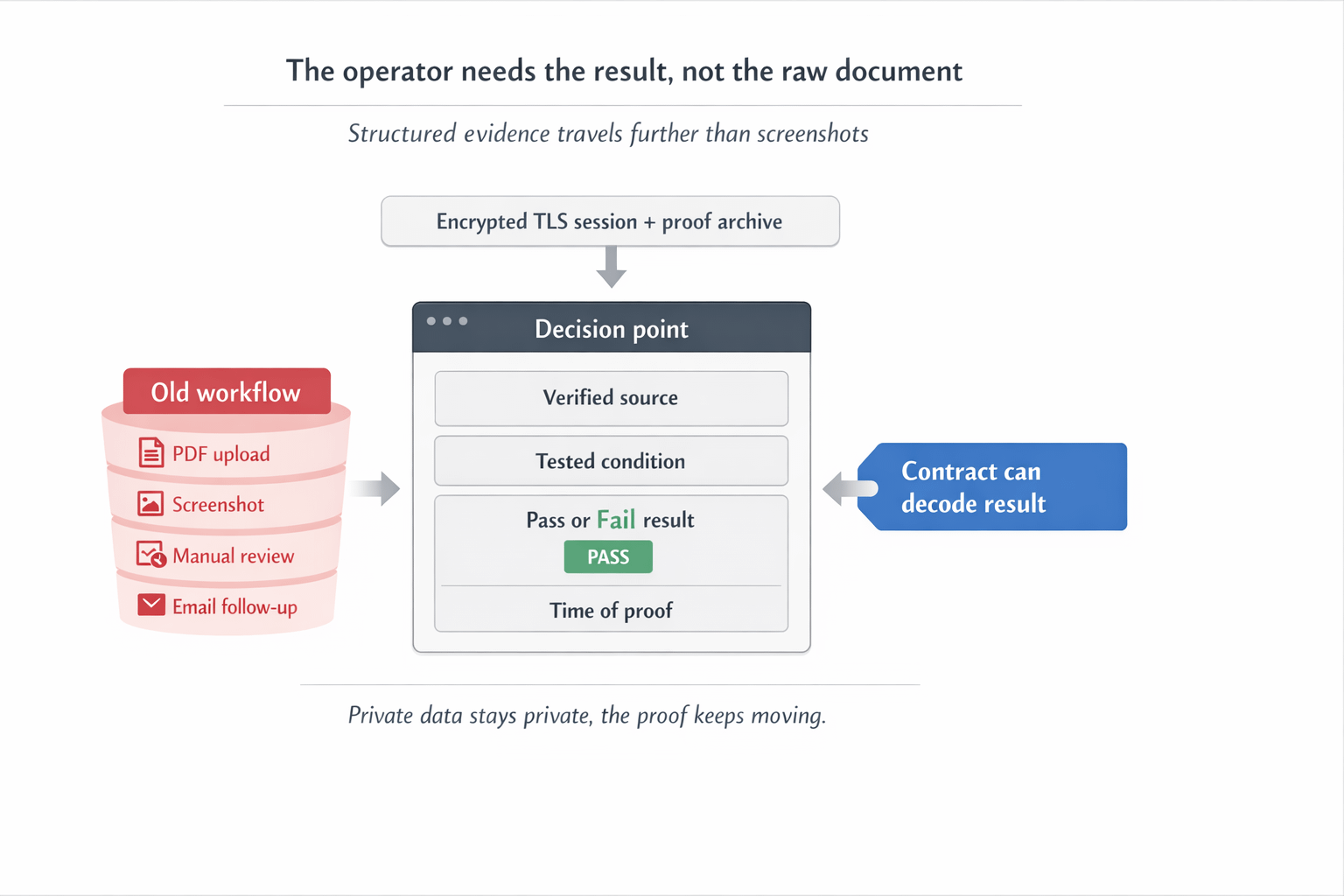

El detalle del esquema es lo que hace que esto se sienta operativo en lugar de decorativo. El formato de muestra incluye campos como ProofType, Source, Condition, SourceUserIdHash, Result, Timestamp y UserIdHash. Eso significa que el lado de aprobación no está mirando una insignia vaga que dice verificado. Puede ver qué fuente se verificó, qué condición se probó, si pasó y cuándo se produjo. SIGN también dice que los contratos inteligentes pueden acceder, decodificar correctamente y utilizar esos resultados de validación. Ese es un camino de aprobación muy diferente al de reabrir el estado bruto y esperar que cada revisor lo lea de la misma manera.

Aquí es donde la fricción del operador se vuelve real. Imagina que la verificación del saldo ya ocurrió en el navegador, pero la aprobación final se encuentra dentro de un sistema diferente. Sin evidencia reutilizable, el caso se pausa de todos modos. El soporte pide al usuario que suba el estado. El operador adjunta la captura de pantalla al archivo. Alguien agrega una nota explicando qué se verificó. Si el caso se revisa más tarde, el equipo tiene que defender por qué esa imagen fue suficiente. El usuario ya demostró el saldo una vez, pero el flujo de trabajo actúa como si la prueba solo existiera dentro de la sesión del navegador que la creó.

Con la atestación en su lugar, el paso de aprobación puede utilizar el resultado en lugar de pedir la página de nuevo. El operador ya no tiene que reconstruir la confianza a partir de una captura de pantalla y un hilo de comentarios. La decisión puede avanzar sobre la evidencia estructurada en sí misma. Esa es la diferencia que se quedó conmigo. El flujo de trabajo deja de tratar el documento original como lo que avanza. El hecho probado se convierte en lo que avanza.

Esa es también la razón por la que esto se siente más útil que una afirmación genérica sobre la verificación fuera de cadena. El servidor no necesita cambiar para la configuración MPC. La prueba proviene de una sesión HTTPS normal. Luego, el resultado puede ser archivado, consultado y consumido después de la sesión en lugar de morir dentro del momento original del navegador. SIGN nombra aquí PADO y zkPass, lo que deja claro el objetivo: hechos reales fuera de cadena que generalmente se rompen en la transferencia entre la página que los mostró y el sistema que aún los necesita.

Para mí, esa es la verdadera prueba. No si el navegador vio la verdad. No si se generó técnicamente una prueba. La verdadera prueba es si la aprobación aún se detiene y le pide al usuario la página original de nuevo. Si la respuesta es sí, entonces el flujo de trabajo todavía está construido alrededor de capturas de pantalla. Si la respuesta es no, y el resultado atestado puede avanzar por su cuenta, entonces la prueba finalmente hizo más que crear un momento de verificación privada. Arregló la transferencia que generalmente rompe la decisión.

#SignDigitalSovereignInfra $SIGN @SignOfficial