he estado leyendo detenidamente la arquitectura de privacidad de SIGN y honestamente? la brecha entre lo que prometen las pruebas ZK y lo que realmente requiere la capa de verificación vale la pena reflexionar 😅

lo que llamó mi atención

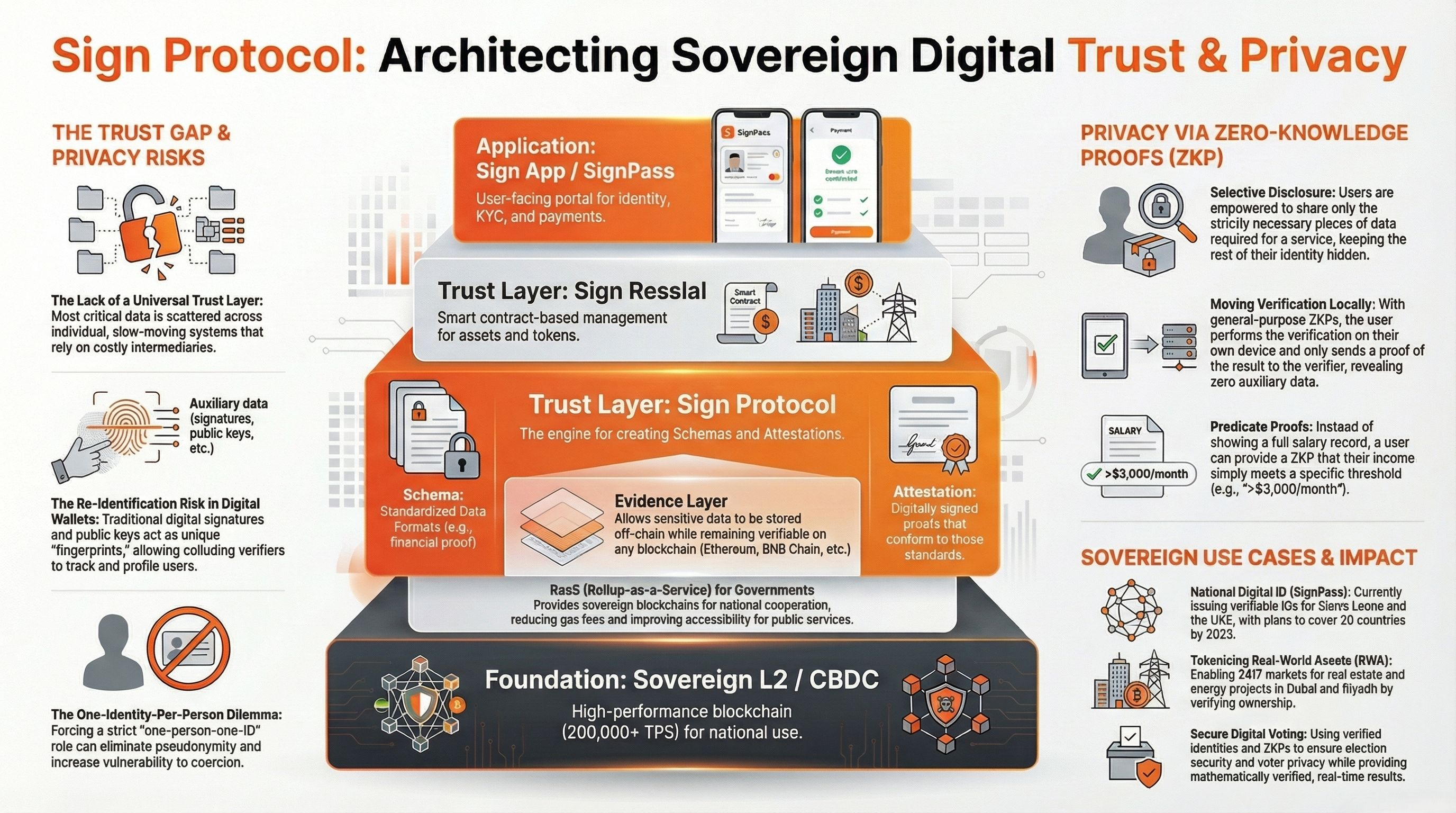

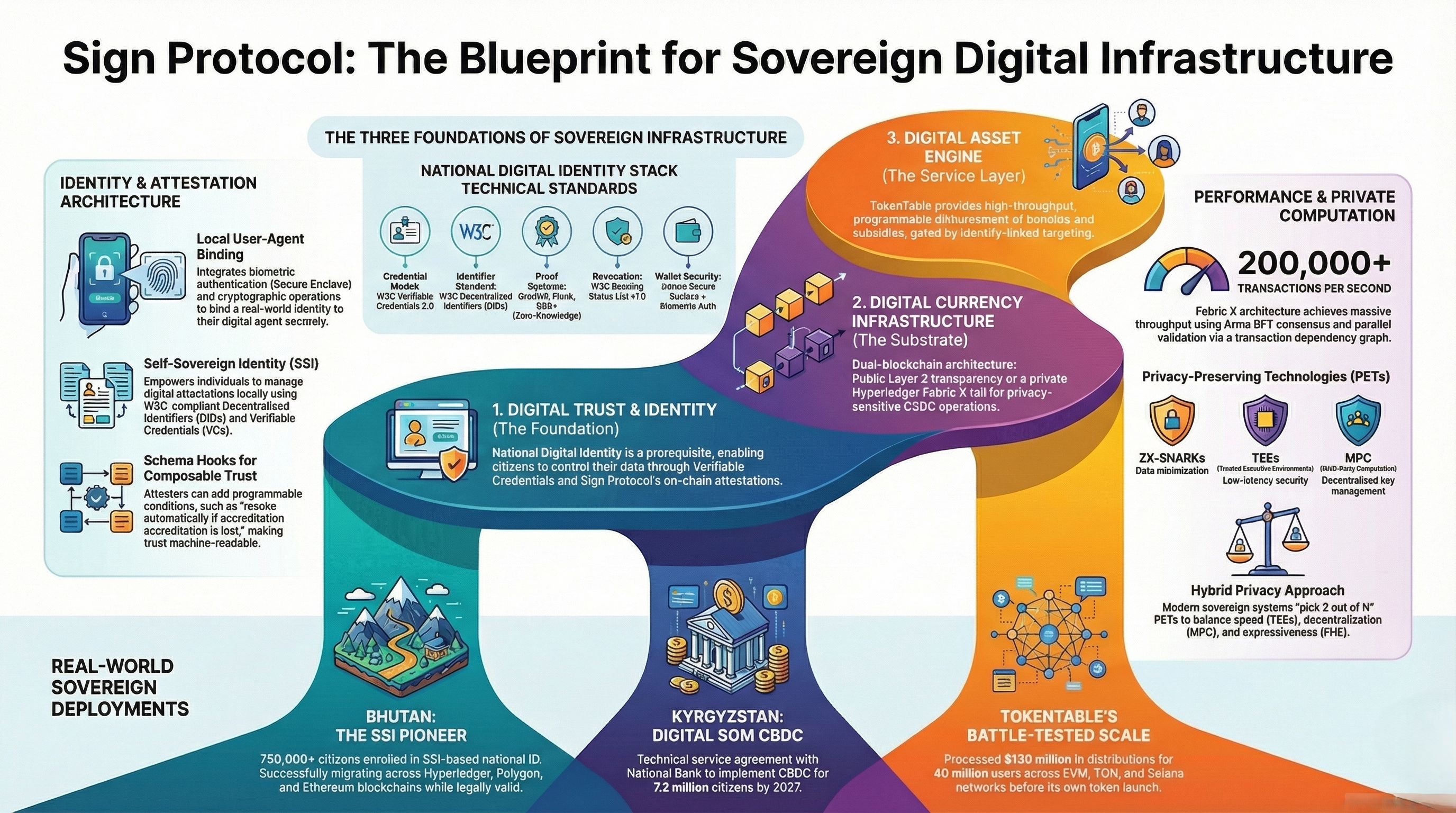

el documento técnico posiciona las pruebas de conocimiento cero como la columna vertebral de privacidad del stack de identidad de SIGN. la promesa es clara, demostrar un hecho sin revelar los datos subyacentes. demostrar que tienes más de 18 años sin revelar tu fecha de nacimiento. demostrar que posees una licencia válida sin exponer tu archivo personal. demostrar nacionalidad sin revelar tu documento de identidad completo. Las pruebas ZK son primitivas criptográficas realmente poderosas y la decisión de SIGN de construir sobre ellas es técnicamente seria.

y junto a ello, el despliegue dirigido a la infraestructura nacional de identidad digital en el Medio Oriente, donde la verificación de identidad toca el acceso bancario, los servicios gubernamentales, el cruce de fronteras, las transferencias de propiedad y el empleo.

lo que hacen bien

La implementación técnica de la divulgación selectiva basada en ZK es real. Un ciudadano puede presentar una prueba que satisface los criterios de un verificador sin transmitir los datos de la credencial en bruto. El verificador solo aprende lo que necesita saber. Los atributos subyacentes permanecen en el dispositivo del ciudadano. Para escenarios de verificación de alta frecuencia como las verificaciones de edad en servicios digitales, esta es una mejora significativa en la privacidad en comparación con los sistemas de identidad tradicionales que requieren la presentación completa de documentos cada vez.

mi preocupación sin embargo

Las pruebas ZK demuestran afirmaciones sobre credenciales. No demuestran afirmaciones sobre la persona que posee la credencial. La credencial fue emitida a un individuo específico por una agencia gubernamental. La prueba ZK confirma que la credencial es válida y que los atributos divulgados son precisos. No confirma que la persona que presenta la prueba sea la misma a la que se le emitió la credencial.

SIGN aborda esto a través del vínculo biométrico, la credencial está vinculada a datos biométricos en el momento de la emisión y se requiere autenticación biométrica en la presentación. Pero la verificación biométrica ocurre a nivel del dispositivo, utilizando iOS Secure Enclave o Android Trusty. El verificador recibe una prueba ZK válida y una confirmación de que la autenticación biométrica fue exitosa en el dispositivo de presentación. El verificador no puede verificar de manera independiente la coincidencia biométrica. Confían en la atestación del dispositivo.

lo que me preocupa

Una cadena de verificación que depende de la confianza a nivel de dispositivo tiene un único punto de falla que la capa ZK no puede arreglar. Si el dispositivo es comprometido en el momento de la emisión, si el vínculo biométrico fue inscrito incorrectamente, o si la atestación del dispositivo es falsificada, se puede generar una prueba ZK válida para una credencial que no pertenece al individuo que presenta.

Para una aplicación DeFi, este riesgo es aceptable. Para la infraestructura nacional donde la credencial desbloquea el acceso bancario, derechos de propiedad y cruces de fronteras, la confianza a nivel de dispositivo como la capa final de autenticación es una suposición de gobernanza que el documento técnico nunca nombra explícitamente. La prueba ZK es criptográficamente sólida. El modelo de confianza subyacente no es criptográfico en absoluto.

honestamente no estoy seguro si la divulgación selectiva basada en ZK construida sobre la confianza del dispositivo es significativamente más privada que un sistema tradicional, o solo una forma técnicamente más sofisticada de pedir a las personas que confíen en sus teléfonos en lugar de confiar en un servidor central

¿cuál es tu opinión, significa algo la privacidad ZK si la capa de vinculación por debajo de ella depende del hardware y no es verificable por la parte confiable?