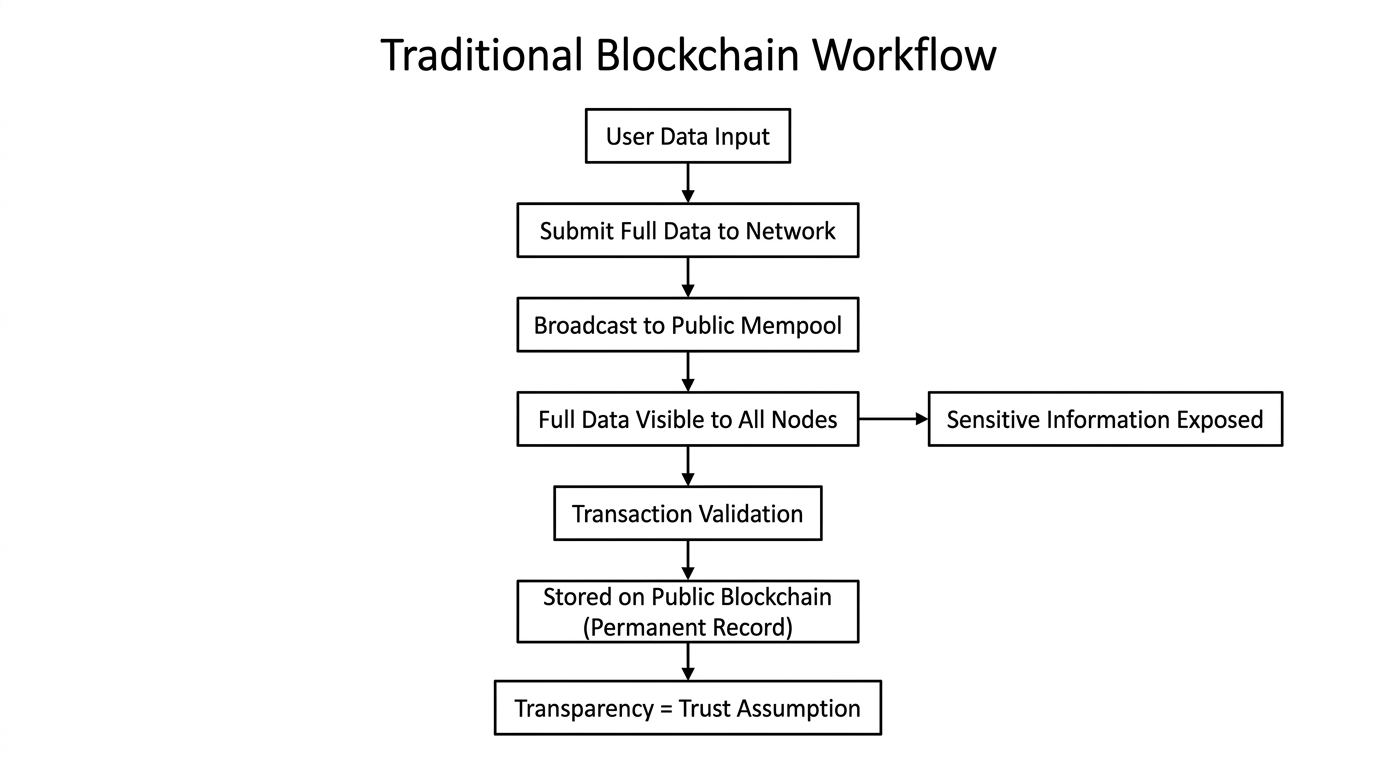

Hay una versión de confianza que la mayoría de los sistemas digitales nunca han podido construir. No porque la tecnología no estuviera disponible. Porque la suposición subyacente a cada sistema estaba equivocada desde el principio. La suposición era esta: si todos pueden ver todo, entonces todos pueden confiar en todo. Esa lógica tenía sentido para ciertos tipos de transacciones. Tenía sentido para mover valor entre partes que necesitaban un registro público. Pero nunca tuvo sentido para el tipo de información en la que realmente se basa la mayoría de la actividad humana. Decisiones médicas. Negociaciones comerciales. Condiciones legales. Calificaciones financieras. Estos no se vuelven más confiables cuando son completamente visibles. Se vuelven inutilizables. Y la mayoría de las cadenas de bloques se adentraron directamente en ese problema sin detenerse nunca a cuestionar la suposición que lo creó.

Esa suposición es lo que Midnight Network está construido para reemplazar.

Antes de explicar lo que está haciendo Midnight, vale la pena ser preciso sobre lo que no es. No es un proyecto que decidió que la privacidad era una buena narrativa y construyó un token a su alrededor. No es otra cadena que ofrece anonimato como un sustituto de la responsabilidad. Y no está operando en la categoría de sistemas de privacidad más antiguos que hicieron de la ocultación todo el producto y luego pasaron años sin poder responder preguntas básicas de los reguladores sobre por qué. Night está abordando esto de manera diferente. Más cuidadosamente. Con un diseño que entiende la diferencia entre ocultar y proteger.

Lo que Midnight Network está construyendo es privacidad programable. No un estado fijo donde todo está protegido o todo está expuesto — sino un sistema donde el límite entre público y privado es una decisión arquitectónica deliberada. El proyecto llama a esto privacidad racional. La idea es que la divulgación selectiva — compartir solo lo que se requiere, a la parte correcta, bajo las condiciones correctas — debería ser algo que la red imponga por diseño en lugar de algo que los usuarios y desarrolladores tengan que sortear. Ese es un punto de partida genuinamente diferente. Y es el punto de partida que hace que Midnight Network sea relevante para industrias que nunca han podido utilizar blockchain de manera seria antes.

Las pruebas de conocimiento cero son el mecanismo que hace esto real. Aquí está cómo lo pienso. Imagina un testigo que puede testificar que un contrato fue firmado correctamente, que se cumplieron todas las condiciones, que cada parte era elegible — sin jamás leer el contrato en voz alta o nombrar a nadie involucrado. El testimonio es completo. El registro es vinculante. El contenido permanece sellado. Eso es lo que hacen las pruebas ZK dentro de Midnight Network. El Protocolo Kachina ejecuta la computación privada en el dispositivo del usuario. El resultado verificado llega a la cadena pública. Los datos subyacentes nunca se mueven. Prueba. No confiesa.

Eso abre la blockchain a una categoría completamente diferente de uso del mundo real. Registros de salud. Lógica empresarial privada. Cumplimiento regulatorio. Verificación de elegibilidad financiera. Estos no son experimentos. Son los flujos de trabajo que las instituciones serias realizan todos los días — y han mantenido fuera de los libros públicos porque la transparencia total nunca fue una opción que pudieran aceptar. Midnight Network está construyendo la capa de privacidad para exactamente esa brecha, como una cadena asociada a #Cardano , heredando la base de seguridad revisada por pares de Cardano y extendiéndola con ejecución privada que la arquitectura pública de Cardano nunca fue diseñada para proporcionar. El lenguaje de contrato inteligente Compact hace que esa ejecución privada sea accesible — los desarrolladores construyen aplicaciones protegidas sin necesidad de experiencia en criptografía para hacerlo.

Lo que me interesa sobre la estructura es el modelo de doble token. $NIGHT es el activo de gobernanza y capital de Midnight Network — cotizado públicamente, actualmente a alrededor de $0.0442. El gráfico de 4H hoy muestra el precio sentado justo por encima de sus promedios móviles a corto plazo — MA(7) en $0.04412, EMA(7) en $0.04424 — con MA(25) y EMA(25) ambos convergiendo en $0.04562 actuando como la resistencia inmediata arriba. El volumen ha disminuido significativamente desde los días pico. El mercado está tranquilo. Ese tipo de consolidación de bajo volumen justo por encima del soporte a corto plazo, con el nivel de lanzamiento de $0.04240 aún intacto abajo, tiende a preceder una decisión direccional en lugar de señalar abandono. Mantener NIGHT genera pasivamente #DUST — un recurso protegido, no transferible que potencia la ejecución de transacciones privadas en Midnight Network y no puede ser negociado o movido entre billeteras. DUST se consume a través del uso y se repone con el tiempo. La especulación vive en NIGHT. Las operaciones se realizan en DUST. Esa separación es una decisión estructural que ningún ciclo de precio cambia.

Mainnet es este mes. La fase Kūkolu — el primer lanzamiento completo de producción de Midnight Network — es el momento en que la infraestructura de privacidad programable deja de ser una tesis y se convierte en una red en vivo que ejecuta aplicaciones protegidas reales a través de pruebas ZK en cadena.

Porque la versión honesta de esto es que una arquitectura elegante no llena un ecosistema. La privacidad racional como principio de diseño no garantiza que las aplicaciones construidas alrededor de la divulgación selectiva crearán el tipo de uso habitual y recurrente que convierte una capa de privacidad en infraestructura necesaria. Muchas redes se han lanzado con tecnología seria y adopción escasa. Midnight necesita que los desarrolladores encuentren el modelo de verificación en cadena no solo interesante sino indispensable.

El diseño es deliberado. La tesis es coherente. La tecnología es real. Pero sigo volviendo a la misma pregunta cada vez que una red alcanza este momento específico — el que está entre el lanzamiento y el uso real. No si Midnight Network puede ponerse en marcha. Si, después de hacerlo, hay aplicaciones en funcionamiento que no podrían haberse construido en ningún otro lugar.

Esa es la prueba que importa. Y nada escrito sobre Midnight Network hoy, incluyendo esto, se acerca más a responderla que el momento en que la primera aplicación real se ejecute.

#night @MidnightNetwork $NIGHT