Recuerdo el momento bastante claramente.

@MidnightNetwork . Estaba investigando a través de una transacción en un libro mayor enfocado en la privacidad, haciendo la rutina habitual—verificando firmas, rastreando saldos, siguiendo la lógica que normalmente revela lo que realmente se movió dentro de un bloque.

Todo parecía normal al principio.

La red confirmó la transacción.

Los validadores lo aceptaron.

El bloque se finalizó.

Pero algo se sentía raro.

La información que esperaba ver simplemente… no estaba allí.

Al principio se sentía como si algo faltara, como si un pedazo de los datos de la transacción simplemente no se hubiera cargado. Casi como si el sistema estuviera ocultándome algo.

Y entonces hizo clic.

El sistema estaba ocultando algo, pero no porque estuviera roto.

Porque fue diseñado para ello.

Ese pequeño momento captura el problema más profundo que Midnight Network está tratando de abordar. Las blockchains tradicionales fueron construidas sobre la transparencia radical. Cada nodo ve todo. Cada transacción se convierte en parte de una historia permanentemente visible.

Ese modelo funciona maravillosamente cuando el objetivo es la verificación sin confianza. Pero en el momento en que las blockchains comienzan a tocar datos financieros sensibles, infraestructura empresarial o sistemas de identidad, la misma transparencia comienza a crear fricción.

Midnight Network comienza a partir de una suposición diferente.

Quizás la transparencia y la privacidad no tengan que cancelarse mutuamente.

En lugar de obligar a los usuarios a elegir entre sistemas totalmente públicos o completamente ocultos, Midnight explora algo más flexible: la privacidad que puede ser programada directamente en el propio sistema.

No estático.

No controlado por un guardián centralizado.

Pero escrito en la lógica de la red.

Y una vez que comienzas a pensar en sistemas distribuidos de esa manera, el espacio de diseño de repente se ve muy diferente.

El Problema Estructural con la Transparencia Radical

La mayoría de las blockchains públicas siguen una regla simple: todos pueden ver todo.

Cada nodo verifica independientemente el historial completo de transacciones, que es exactamente lo que permite que los sistemas descentralizados funcionen sin intermediarios de confianza.

Pero esa misma propiedad también crea un problema de exposición sorprendentemente grande.

Las transferencias financieras se vuelven permanentemente visibles.

La actividad empresarial puede ser rastreada.

Las filtraciones de datos operativos ingresan a la infraestructura pública.

En los primeros días de las criptomonedas, esto no se consideraba un problema serio. Los usuarios de Bitcoin eran seudónimos, y el ecosistema era lo suficientemente pequeño como para que muchos participantes aceptaran la transparencia como el costo de la descentralización.

Pero la tecnología blockchain ya no está confinada a la experimentación de aficionados.

Hoy toca la infraestructura financiera, sistemas de cadena de suministro, activos tokenizados, marcos de identidad y flujos de trabajo empresariales cada vez más complejos.

Y en esos entornos, la visibilidad total se vuelve más difícil de justificar.

Las empresas no pueden exponer estrategias financieras internas a los competidores.

Los reguladores no pueden confiar en sistemas donde los datos sensibles de cumplimiento se vuelven visibles para toda la internet.

Y los usuarios comunes comienzan a darse cuenta de que las historias de transacciones permanentes vienen con implicaciones de privacidad a largo plazo.

Las soluciones tradicionales intentan parchear esta tensión de diferentes maneras.

Las blockchains privadas restringen el acceso.

Las redes con permisos introducen guardianes.

Las capas de privacidad fuera de la cadena intentan ocultar datos fuera del libro mayor.

Cada enfoque resuelve parte del problema, pero a menudo a costa de la descentralización o garantías de verificación.

Midnight Network aborda el problema de manera diferente.

En lugar de mover la privacidad fuera del libro mayor, cambia cómo funciona la visibilidad dentro del libro mayor mismo.

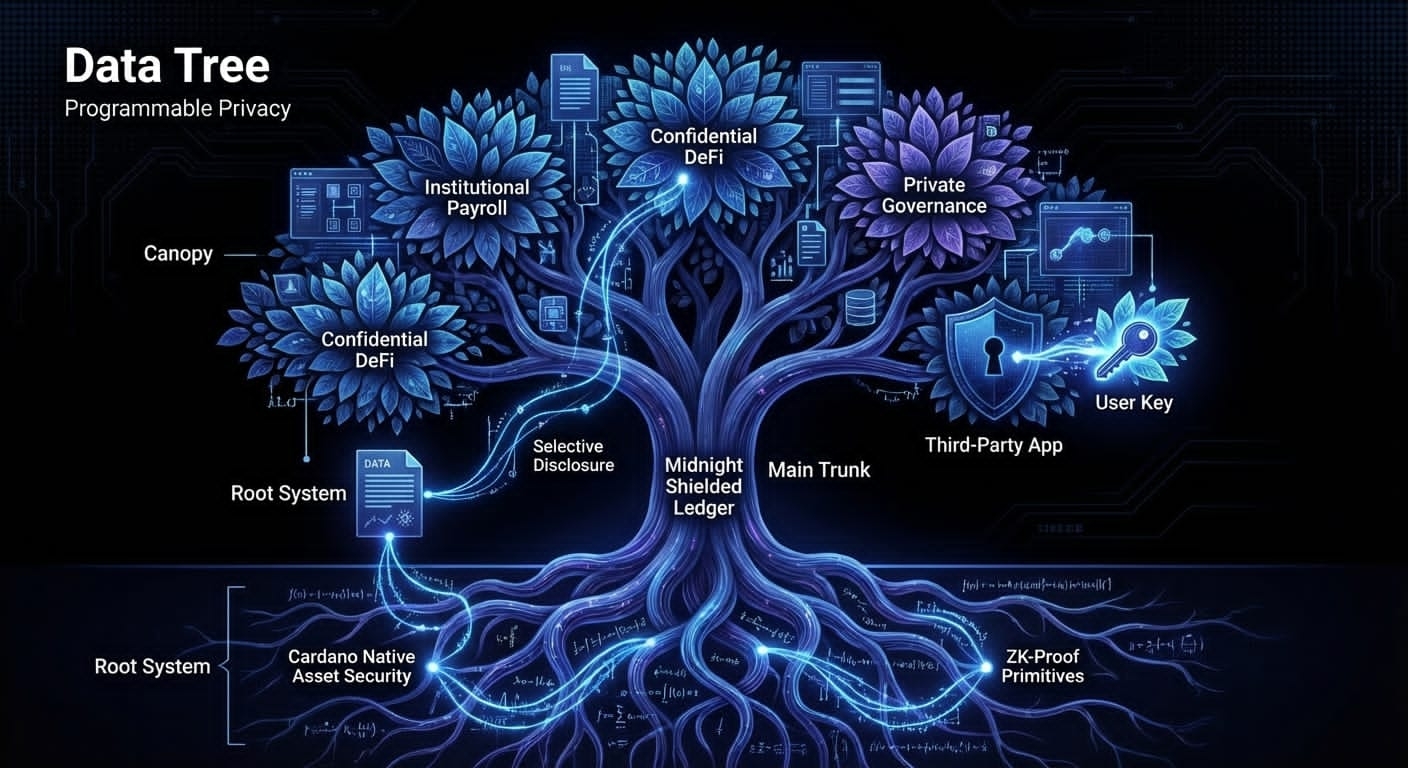

La Privacidad como una Propiedad Programable

La idea central detrás de Midnight Network es sorprendentemente intuitiva una vez que se elimina el lenguaje técnico.

La privacidad no debería ser una configuración fija.

Debería comportarse más como software.

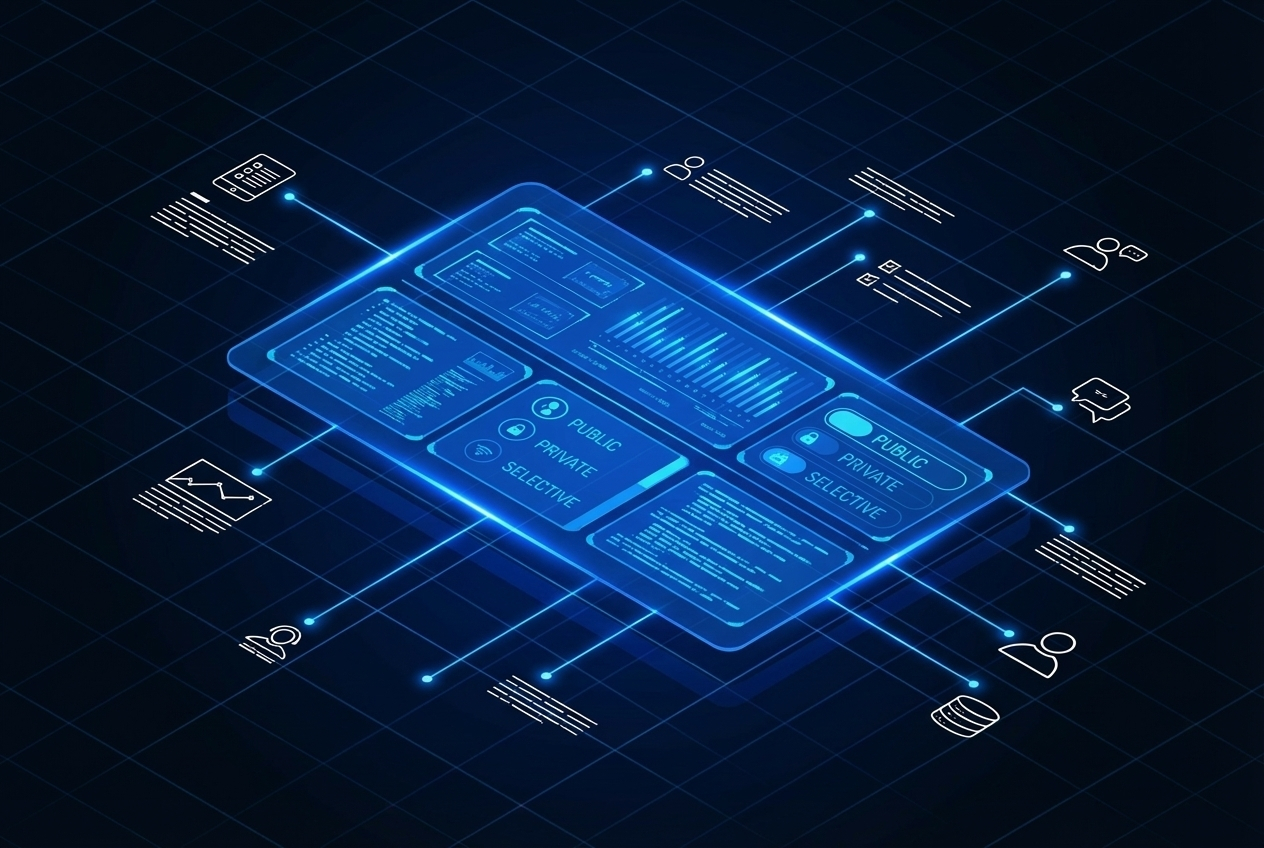

En lugar de decidir que la información debe ser pública para siempre o completamente oculta, Midnight permite a los desarrolladores definir reglas que rigen quién puede ver datos específicos y bajo qué condiciones.

Piense en ello menos como encriptación ocultando todo y más como un sistema de permisos integrado directamente en la infraestructura blockchain.

Algunos participantes podrían ver los detalles completos de la transacción.

Otros podrían ver solo compromisos criptográficos.

Y algunos podrían no ver nada excepto la prueba de que ocurrió una transacción válida.

Lo que hace esto interesante es que la red aún puede verificar la corrección de la transacción incluso cuando los datos subyacentes permanecen ocultos.

Ese equilibrio — verificación sin exposición — es el corazón de la arquitectura de Midnight.

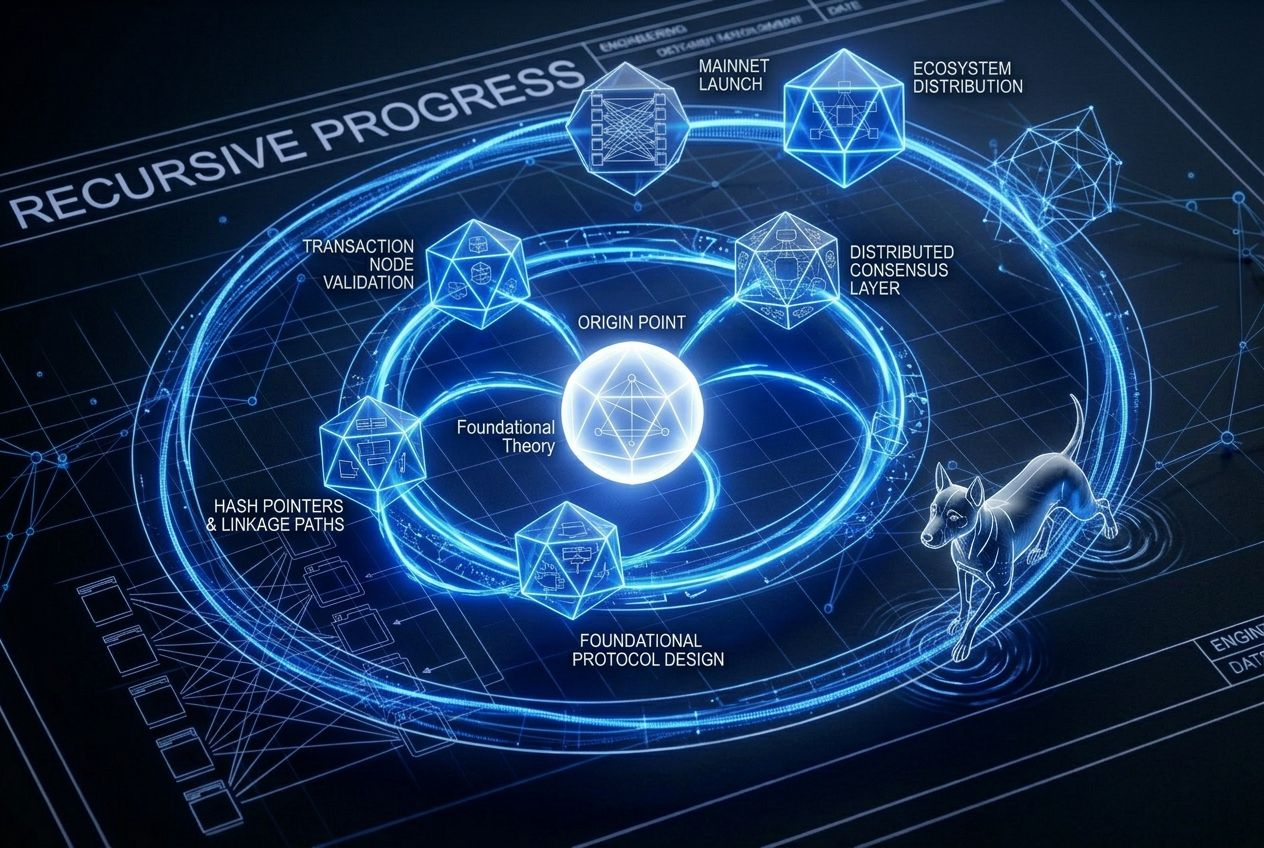

La Arquitectura Detrás de Midnight

Para hacer posible la privacidad programable, Midnight organiza su diseño en tres capas interactivas:

Definiciones de políticas

Cumplimiento criptográfico

Validación de consenso

Cada capa aborda una parte diferente del problema de la privacidad.

Pero ninguno de ellos funciona solo.

Dependen unos de otros.

Capa de Política: Decidiendo Quién Ve Qué

La capa de política controla cómo fluye la información a través de la red.

En lugar de incrustar reglas de privacidad rígidas directamente en el protocolo, Midnight permite que cuentas, contratos y transacciones lleven sus propias definiciones de política.

Estas políticas pueden definir cosas como:

• quién tiene permitido acceder a los detalles de la transacción

• cuándo ciertos datos se vuelven visibles

• si se permite la divulgación parcial

• cómo funciona la verificación de cumplimiento

Los desarrolladores interactúan con estas políticas a través de un lenguaje específico de dominio diseñado para hacer que la lógica de privacidad sea manejable sin requerir una profunda experiencia en criptografía.

Esa flexibilidad abre posibilidades interesantes.

Una institución financiera podría permitir a los reguladores inspeccionar los metadatos de transacciones mientras oculta la estrategia operativa de los competidores.

Una plataforma de cadena de suministro podría confirmar que los bienes fueron entregados sin revelar datos sensibles de precios.

Un sistema de identidad descentralizado podría verificar credenciales sin exponer información personal.

En lugar de tratar la privacidad como un interruptor permanente, la capa de política la hace dinámica.

Criptografía que hace cumplir las reglas

Por supuesto, las políticas solo importan si el sistema puede hacerlas cumplir.

Ahí es donde Midnight se apoya fuertemente en herramientas criptográficas modernas.

Las pruebas de conocimiento cero están en el centro del diseño.

Permiten que una parte demuestre que un cálculo o transacción es válido sin revelar las entradas subyacentes.

En términos prácticos, la red puede verificar que:

• los saldos permanecen consistentes

• las transacciones siguen las reglas del protocolo

• lógica de contrato inteligente ejecutada correctamente

Todo sin exponer los datos sensibles detrás de esas operaciones.

Complementando las pruebas de conocimiento cero están los esquemas de compromiso, que permiten que la información se bloquee criptográficamente en el libro mayor mientras permanece oculta hasta que se revele selectivamente.

Algunas formas de encriptación homomórfica también permiten cálculos limitados sobre datos encriptados.

Tomadas en conjunto, estos mecanismos permiten que Midnight mantenga fuertes garantías de verificación mientras controla quién puede ver qué información.

Es un enfoque extremadamente poderoso, pero también técnicamente exigente.

Esa dificultad es una razón por la cual las blockchains que preservan la privacidad han tenido históricamente dificultades con el rendimiento y la escalabilidad.

Privacidad Dentro de la Capa de Consenso

Incluso la criptografía fuerte no importa si el mecanismo de consenso la ignora.

Midnight integra la aplicación de la privacidad directamente en el proceso de validación de transacciones.

Cuando los nodos verifican bloques, no solo están comprobando firmas digitales o saldos.

También están verificando pruebas criptográficas que confirman que se cumplieron las condiciones de la política.

Algunos validadores pueden ver detalles completos de la transacción.

Otros validan la misma operación puramente a través de pruebas.

Auditores o reguladores pueden recibir canales de acceso controlado que revelen información específica cuando sea necesario.

La red sigue siendo descentralizada, pero la visibilidad de la información se vuelve dependiente del contexto.

Esa es una sutil pero importante diferencia.

En lugar de asumir que cada participante debe ver todo, el libro mayor trata la visibilidad de la información como algo regulado por reglas.

El Rol de los Sistemas de Conocimiento Cero

La criptografía de conocimiento cero ha estado ganando impulso en todo el ecosistema blockchain, pero el enfoque de Midnight enfatiza la adaptabilidad.

Muchos sistemas ZK dependen de circuitos predefinidos o lógica de transacciones estáticas.

Midnight intenta apoyar una generación de pruebas más flexible para que las políticas de privacidad puedan evolucionar a medida que cambian las aplicaciones.

Eso importa más de lo que podría parecer.

Los sistemas reales rara vez permanecen estáticos.

Las regulaciones evolucionan.

Los requisitos comerciales cambian.

Las aplicaciones se expanden a nuevos casos de uso.

Una red de privacidad que no puede adaptarse a nuevas políticas eventualmente se vuelve rígida.

Midnight parece estar tratando de evitar esa trampa diseñando la privacidad como algo programable en lugar de fijo.

Si esa flexibilidad se mantiene bajo condiciones del mundo real sigue siendo una de las preguntas abiertas más interesantes en torno al proyecto.

Lo que Esto Podría Habilitar

Si la privacidad programable funciona como se pretende, podría desbloquear varios tipos de aplicaciones que históricamente han tenido dificultades con la infraestructura de blockchain pública.

Los sistemas financieros empresariales podrían funcionar en redes descentralizadas sin exponer datos operativos sensibles.

Las plataformas de activos digitales regulados podrían mantener el cumplimiento mientras protegen información confidencial.

Los sistemas de identidad descentralizados podrían verificar credenciales sin revelar registros personales.

Incluso los entornos de datos colaborativos podrían permitir a las organizaciones compartir ideas derivadas de conjuntos de datos privados sin exponer los datos en bruto.

Estas posibilidades explican por qué la infraestructura de privacidad ha estado recibiendo una atención renovada en toda la industria.

La tecnología promete mucho.

La verdadera prueba será la confiabilidad operativa.

Los Desafíos por Delante

La privacidad programable también introduce una complejidad real.

Los sistemas de política deben ser cuidadosamente diseñados para evitar errores de configuración.

La generación de pruebas de conocimiento cero todavía conlleva costos computacionales.

Los sistemas de consenso deben coordinar participantes que no ven todos los mismos datos.

Y la regulación sigue siendo una pregunta abierta.

Los gobiernos han sido históricamente cautelosos al tratar con tecnologías que oscurecen la actividad financiera.

Midnight no elimina estas preocupaciones.

Lo que intenta hacer es crear un entorno donde la privacidad y la supervisión puedan coexistir en lugar de entrar en conflicto.

Una Dirección Diferente para Blockchain

Durante años, la industria blockchain se basó en una creencia simple: la transparencia crea confianza.

Midnight sugiere que esa idea podría estar incompleta.

La confianza puede no requerir visibilidad universal.

Podría requerir solo la capacidad de verificar que se siguieron las reglas, incluso cuando los datos subyacentes permanecen protegidos.

Esa distinción abre un espacio de diseño completamente nuevo para sistemas distribuidos.

Si Midnight se convierte en la implementación dominante de privacidad programable sigue siendo incierto.

Pero la dirección arquitectónica que representa se siente cada vez más relevante a medida que la tecnología blockchain avanza hacia entornos más complejos y sensibles.

Y una vez que has visto una transacción confirmada sin revelar sus secretos, se vuelve difícil ver las blockchains tradicionales de la misma manera nuevamente.

\u003cc-259/\u003e\u003ct-260/\u003e