Có một moment khá rõ khi mình tìm hiểu về @SignOfficial . Không phải kiểu “wow công nghệ mới”. Mà là một cảm giác hơi khó hiểu. Nếu cái này đúng, thì rất nhiều thứ doanh nghiệp đang làm là thừa. Câu hỏi đặt ra ngay khi mình lướt qua Sign đó là: Tại sao Sign làm mọi thứ tốt như vậy nhưng doanh nghiệp vẫn đang đứng ngoài nhỉ?

Và sau cùng mình cũng tìm ra được đáp án, đáp án này theo góc nhìn của cá nhân mình nha:

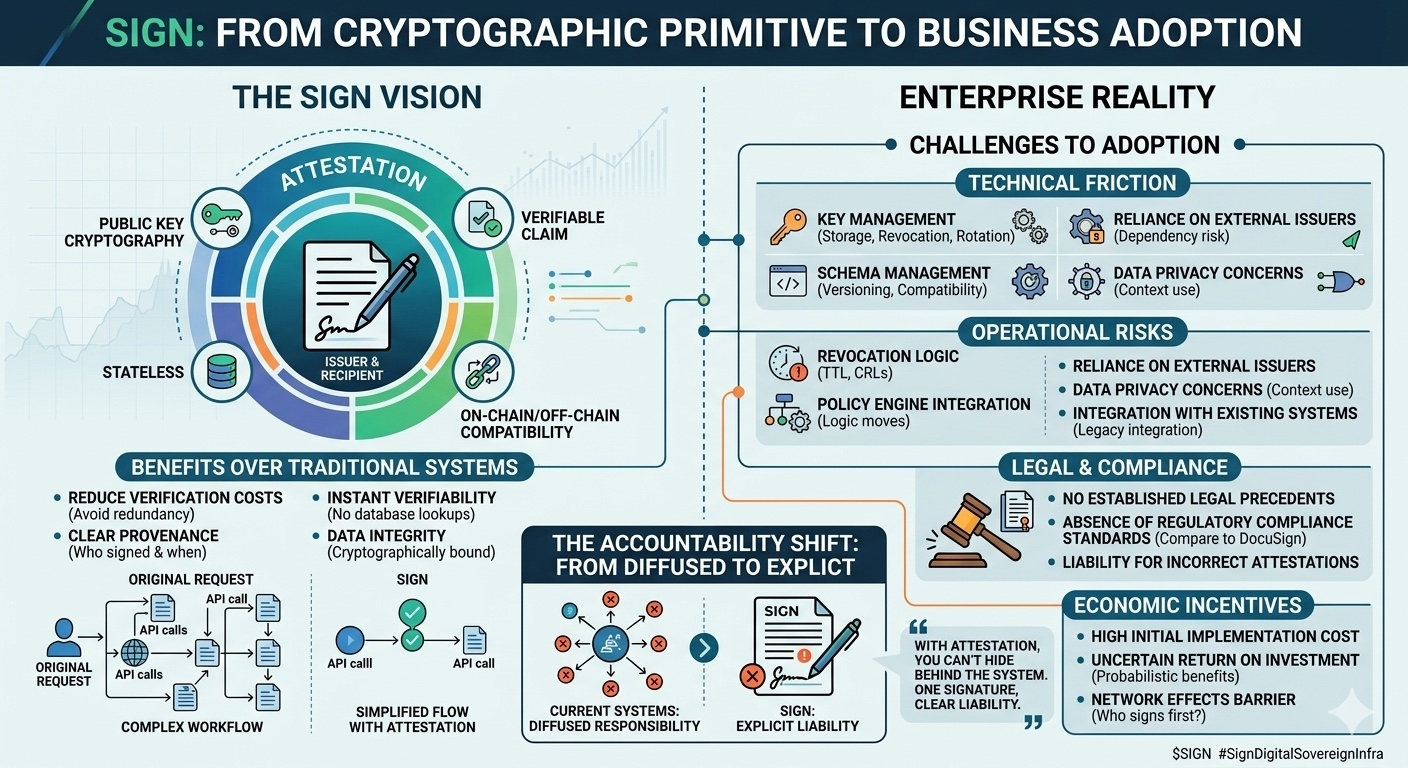

Ở Sign, mọi thứ xoay quanh một khái niệm rất đơn giản: attestation. Hiểu thẳng ra: một thông tin được ai đó xác nhận và ký tên vào đó. Khi cần kiểm tra, chỉ việc dùng cryptography để xác minh chữ ký đó có hợp lệ không là xong. Không cần quy trình phê duyệt nhiều bước. Không cần luồng workflow phức tạp. Không cần tin vào database nội bộ hay hệ thống của người khác. Nghe quá đơn giản và chính vì vậy, nó không fit với cách doanh nghiệp vận hành.

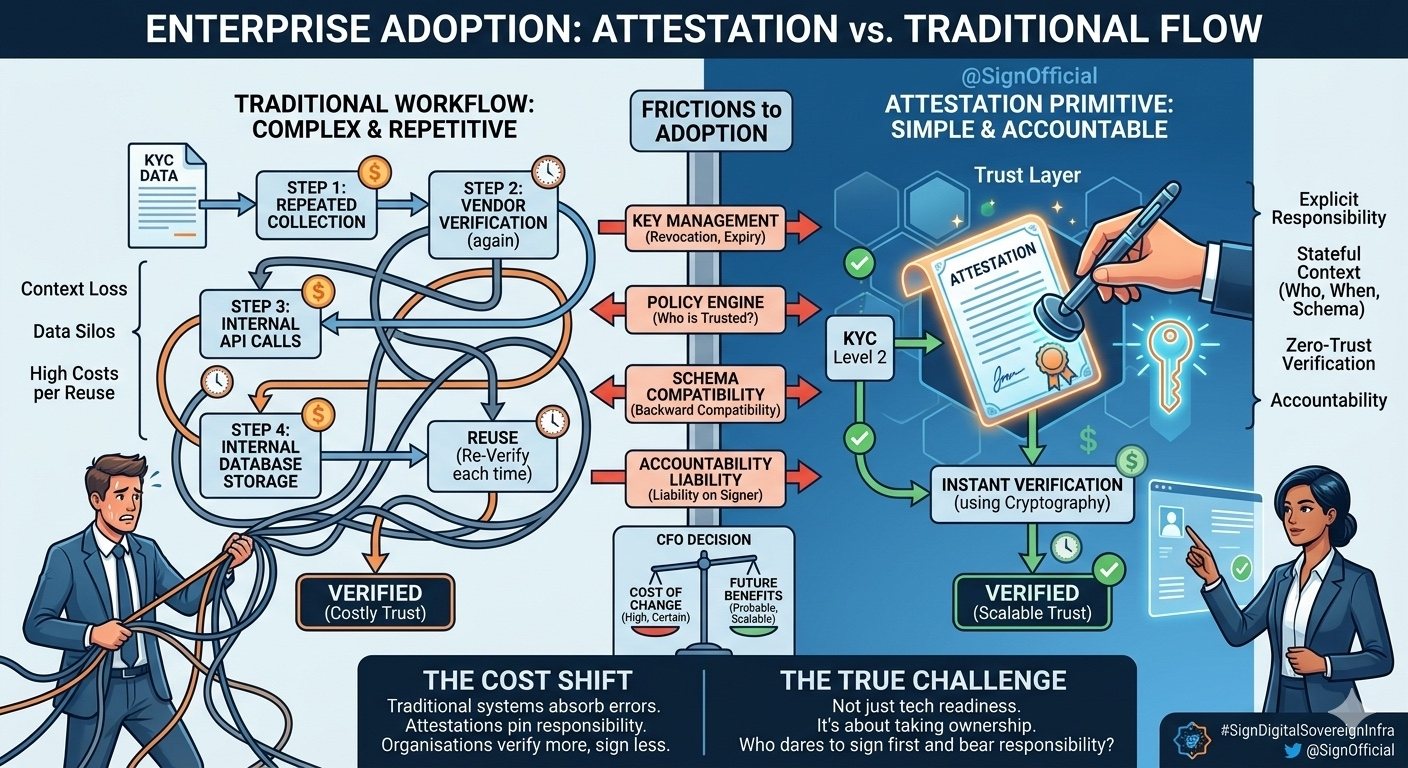

Hiện tại, một flow KYC trong fintech thường có 3 lớp: thu thập dữ liệu, verify qua vendor, lưu vào hệ thống nội bộ và reuse. Nghe như reuse, nhưng thực tế mỗi service vẫn verify lại. Không ai tin ai. Internal API gọi qua gọi lại chỉ để confirm một thông tin đã được confirm. Chi phí không nằm ở việc verify một lần. Nằm ở việc verify lặp lại.

Đây là chỗ Sign đánh vào. Một attestation kiểu “user A đã pass KYC level 2” có thể được verify lại bất kỳ lúc nào bằng public key của issuer. Không cần gọi API. Không cần trust database. Không cần reconciliation. Stateless. Đọc đến đây thì mọi thứ rất tốt. Nhưng mình bắt đầu thấy vấn đề khi thử map nó vào hệ thống thật.

Một flow thực tế sẽ trông như thế này. User submit KYC, một issuer ký attestation, bên nhận lấy attestation đó, verify signature, check schema, sau đó đẩy qua policy engine để map sang quyền truy cập hoặc hành động cụ thể.

Nghe đơn giản nhưng friction nằm ở từng bước: Ai là issuer đáng tin, public key được quản lý ra sao. Nếu key bị lộ thì revoke thế nào, Attestation có TTL bao lâu. Schema thay đổi thì backward compatibility xử lý thế nào. Nếu verify fail giữa chừng thì fallback logic là gì. Không có bước nào miễn phí.

Attestation không thay thế logic. Nó đẩy logic sang chỗ khác. Chi phí không biến mất. Chỉ đổi dạng.

So với Ethereum, nơi smart contract vừa giữ state vừa execute, Sign tách execution ra hoàn toàn. Nó giống một data layer với schema, signature, hash. Gần hơn với Chainlink, nhưng không có cơ chế enforce.

Một primitive rất sạch. Nhưng doanh nghiệp không mua primitive. Họ mua solution. Một CTO sẽ hỏi thẳng. Nếu tôi phải build thêm policy engine để consume attestation, tại sao tôi không tiếp tục dùng hệ thống hiện tại. Câu trả lời nằm ở scale.

Theo IBM, chi phí trung bình cho một data breach năm 2023 là 4.45 triệu USD. Phần lớn không đến từ hack trực tiếp. Đến từ việc dữ liệu bị dùng sai context. Một user hợp lệ trong hệ thống A nhưng trở thành lỗ hổng khi đi qua hệ thống B.

Context loss và Sign giải quyết đúng chỗ đó.

Mỗi claim đi kèm provenance rõ ràng: ai ký, ký lúc nào, Schema gì, có thể verify lại mà không cần trust trung gian. Nhưng có một thứ ít được nói: khi bạn ký một attestation, bạn đang gắn trách nhiệm vào nó.

Trong hệ thống hiện tại, lỗi dữ liệu thường bị “hòa tan”. Vendor đổ lỗi cho upstream. Internal team đổ lỗi cho integration. Có trace nhưng không có điểm chịu trách nhiệm rõ ràng. Với attestation, không còn chỗ trốn. Một chữ ký sai là một liability rõ ràng.

Đây là lý do doanh nghiệp chậm. Không phải họ không hiểu công nghệ mà vì họ hiểu quá rõ hậu quả.

So sánh với DocuSign sẽ thấy rõ hơn. DocuSign không chỉ là ký điện tử, nó là một lớp pháp lý có compliance, có chuẩn, có tiền lệ. Doanh nghiệp dùng vì biết nếu có vấn đề, họ có chỗ dựa.

Sign thì chưa có lớp đó: một attestation có thể đúng về mặt kỹ thuật nhưng giá trị pháp lý thì chưa chắc và đây là một khoảng trống khó bỏ qua.

Thêm một friction nữa: Incentive.

Nếu một ngân hàng chấp nhận attestation KYC từ bên ngoài, họ giảm chi phí verify. Nhưng họ cũng mất quyền kiểm soát dữ liệu và tăng rủi ro phụ thuộc vào issuer. Nếu issuer bị compromise thì sao, nếu key bị leak thì sao.

Checklist của team security bắt đầu dài ra: Key management, Revocation list, Expiry. Schema versioning, Audit trail - không có mục nào có thể bỏ.

Một số dự án như Civic hay Polygon ID cũng đi theo hướng identity. Adoption thấp không phải vì cryptography yếu mà vì incentive không align, không ai muốn là người đầu tiên tin người khác. Sign đang đứng đúng chỗ đó, nhưng với abstraction tốt hơn.

Nó không cố giải identity end to end. Nó cung cấp một primitive cho mọi loại claim. KYC, credit score, education, onchain activity. Một graph của attestation có thể compose thành trust layer.

Nghe rất tốt nhưng adoption không đến từ elegance, nó đến từ pain. Khi chi phí của việc không có attestation vượt qua chi phí triển khai, doanh nghiệp sẽ chuyển, không cần thuyết phục.

Hiện tại, chi phí triển khai là chắc chắn. Lợi ích là xác suất. CFO sẽ chọn phương án an toàn.

Một insight quan trọng. Sign không chỉ giảm trust cost. Nó tăng accountability cost. Bạn không còn ẩn sau hệ thống bạn đứng sau chữ ký.

Điều này thay đổi hành vi. Tổ chức sẽ ký ít hơn. Verify nhiều hơn. Và chỉ ký khi họ thực sự chịu trách nhiệm. Network effect của attestation vì thế sẽ đến chậm hơn kỳ vọng. Nhưng một khi hình thành, nó sẽ tạo ra một tầng issuer có uy tín rất cao. Gần giống rating agency trong tài chính.

Lúc đó, dữ liệu không còn được copy qua lại giữa các hệ thống. Nó được tham chiếu. Không phải trust implicit mà là verify explicit.

Và có thể đó mới là điểm khó nhất để chấp nhận.

Không phải vì công nghệ chưa sẵn sàng. Mà vì lần đầu tiên, “sự thật” trong hệ thống không còn là thứ có thể điều chỉnh nội bộ. Nó gắn với một chữ ký. Một khi đã ký, không thể giả vờ như chưa từng xảy ra. Không phải bài toán adoption mà bài toán ai dám chịu trách nhiệm trước.

$SIGN #SignDigitalSovereignInfra